-

都这麽大了还不快了解防火墙(2)?

目录

当内网PC通过公网域名解析访问内网服务器时,会存在什么问题,如何解决?请详细说明

防火墙使用VRRP实现双机热备时会遇到什么问题,如何解决?详细说明

客户反馈在部署防火墙后网络出现个别区域PC无法访问互联网,你觉得会是什么原因?

一、思考

1.防火墙支持那些NAT技术,主要应用场景是什么?

2.当内网PC通过公网域名解析访问内网服务器时,会存在什么问题,如何解决?请详细说明

3.防火墙使用VRRP实现双机热备时会遇到什么问题,如何解决?详细说明

4.防火墙支持那些接口模式,一般使用在那些场景?

5.客户反馈在部署防火墙后网络出现个别区域PC无法访问互联网,你觉得会是什么原因?二、实验

1、实验拓扑

2、域间双向NAT

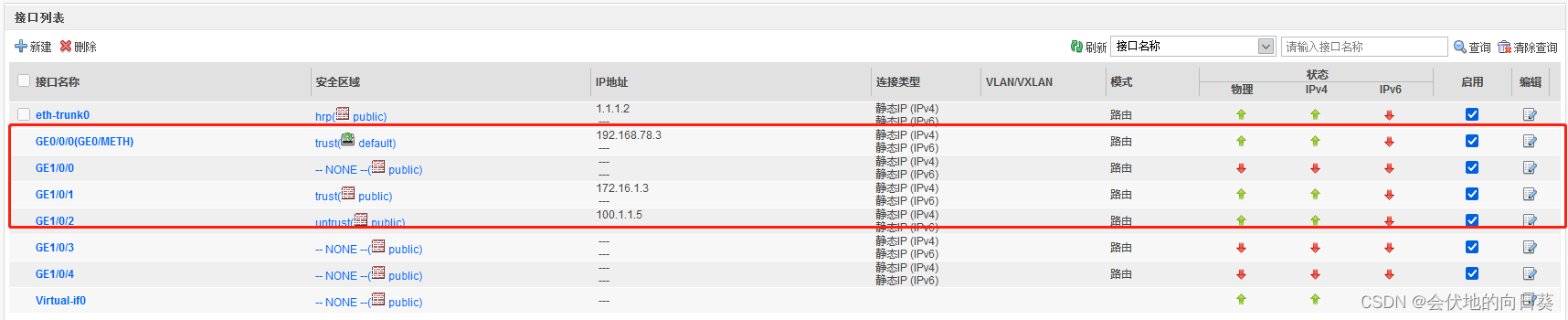

2.1 防火墙接口配置(区域网关)

2.2 策略配置

2.2.1 NAT策略

(1)新建NAT策略---域间双向---转换模式(四类)---目的地址转换模式选择如下(我们的目的是实现多个公网访问一个私网服务器)

(2)注意点:对源目地址的把握要清晰不要混淆

(3)源目地址配置---依照划分的区域进行配置

转换后的目的地址及源转换池配置

转换后的目的地址及源转换池配置

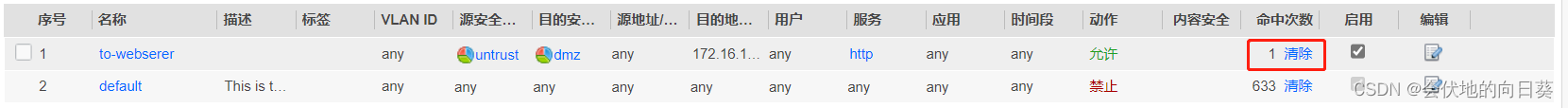

2.2.2 安全策略

配置安全策略允许服务通过

2.2.3 测试

(1)配置web-server的HTTP服务、client测试访问

(2)查看策略成功情况

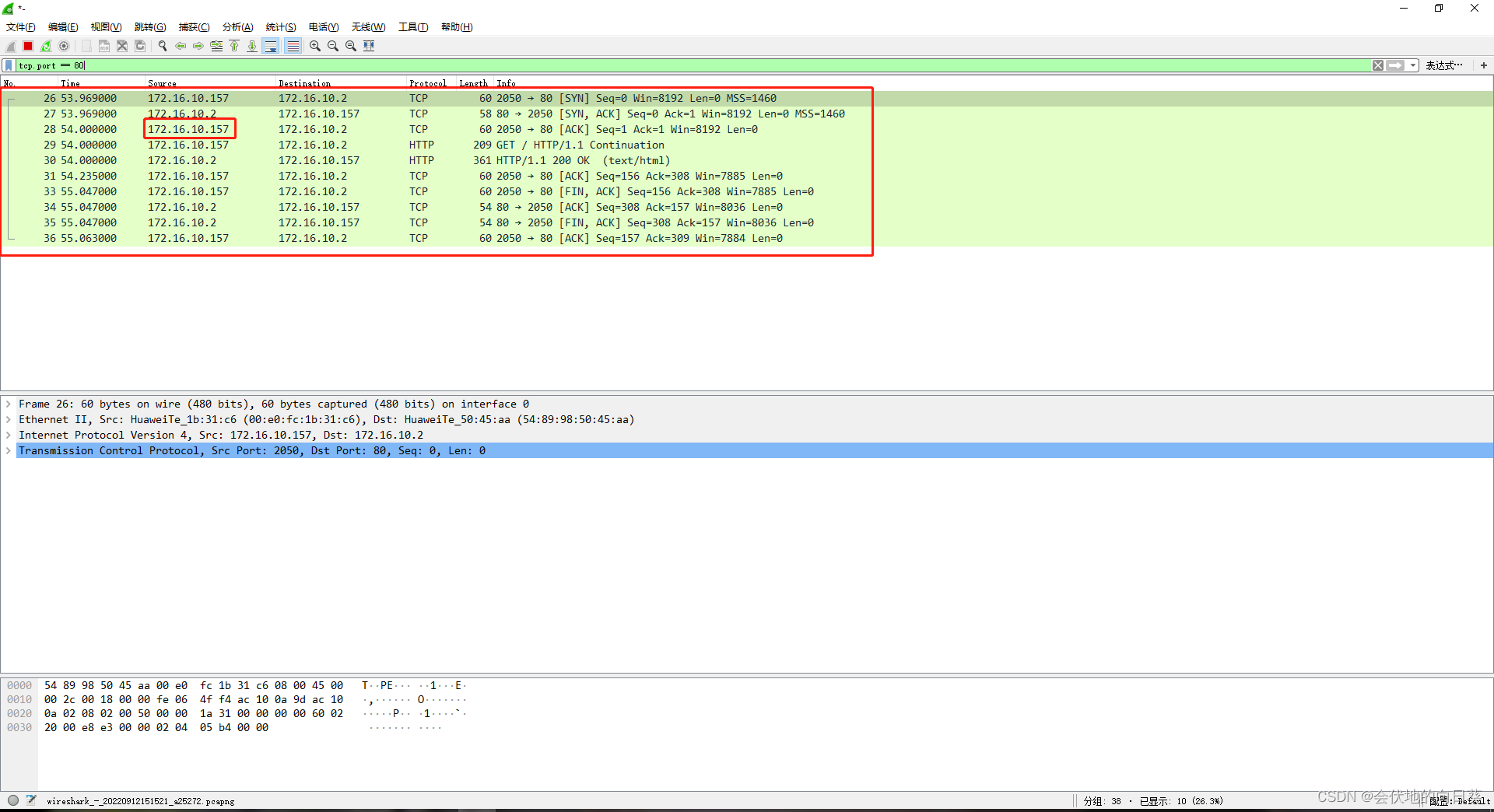

(3)抓包查看

使用wireshark进行抓包查看

过滤(tcp.port == 80)---看到源转换池分配的IP

3、域内双向NAT

内网用户访问(内网)服务器时,通过域名访问,此时域名解析器解析后的服务器地址是公网地址,所以内网用户会产生无法访问的问题

3.1 策略配置

3.1.1 NAT策略

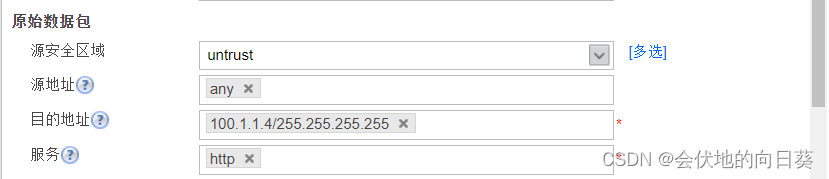

(1)原始数据包配置时需要注意,在访问服务器时是访问它的公网地址

(2)源地址(内网用户)需要转换为公网IP去访问

(3)访问的目的地址是服务器的内网地址

注意点:特别注意不要将转换前后的源目地址混淆

3.1.2 安全策略

(1)在做安全策略时注意因为客户端、服务端都是内网区域,所以注意安全区域配置都匀是内网

(2)配置情况完成

3.1.3 测试

(1)配置服务器的服务、client的配置如下

(2)client端测试访问

(3)抓包查看

4、双机热备

4.1 实验拓扑

4.2 主备防火墙基础配置

(1)同主用相同只需要在g0/0/0配置ip及服务即可

FW2-IP:192.168.78.2

FW3-IP:192.168.78.3

(2)这里由于备用防火墙内网区域连接交换需要将g0/0/4接口划入vlan 10

4.3 策略配置

4.3.1 创建链路聚合(主、备)

(1)主用:链路聚合选择的是主备互联的链路

(2)备用:链路聚合选择的是主备互联的链路

4.3.2 新建安全区域hrp(主、备)

(1)主用:hrp安全区域接口选择创建的聚合链路

(2)备用:hrp安全区域接口选择创建的聚合链路

4.3.3 新建安全策略(主、备)

(1)主用:安全区域配置如下,表示接受本地或者备用的传输,IP范围包含主和备用的IP

(2)备用:安全区域配置同主

4.4 双机热备

4.4.1 配置

(1)主用:配置如下,注意第4步为主用,第5步为备用策略IP,第7步中新建时注意看清楚各区域接口IP,配置完成如下图

(2)备用:配置如下,注意第4步为备用,第5步为主用策略IP,第7步中新建时注意看清楚各区域接口IP,配置完成如下图

4.4.2 测试

(1)断开主用连接查看状态

(2)查看主用正常情况如下

(3)查看备用正常情况如下

三、总结

(1)NAT(Network Address Translation)技术:

通过对IP报文中的地址或端口进行转换,可以使大量的私网IP地址通过共享少量的公网IP地址来访问公网,从而有效减少了对公网地址的需求,减缓IP地址空间枯竭的速度

(2)分类及应用场景:

源NAT

源NAT在NAT转换时,仅对报文中的源地址进行转换,主要应用于私网用户访问公网的场景

目的NAT

目的NAT在NAT转换时,仅对报文中的目的地址和目的端口号进行转换,主要应用于公网用户访问私网服务的场景

双向NAT

双向NAT指的是在转换过程中同时转换报文的源信息和目的信息,主要应用在同时有外网用户访问内部服务器和私网用户访问内部服务器的场景

问题

当内网PC通过公网域名解析去访问内网服务器时,由于DNS解析器会将内网服务器的域名解析为公网地址,然后会在外网地址中寻找此公网IP的主机,就会导致内网用户访问不到需要访问的内网服务器

解决方法

域内双向转换,通过设置防火墙中的NAT策略,将用户原始请求数据报文中的目的地址转换为内网服务器的地址,并将源地址转换为用户的公网地址;将服务器应答报文中的源地址转换为公网地址,目的地址转换为内网用户的地址

问题

当防火墙上下行业务端口上都配置了VRRP备份组时,这两个VRRP备份组是独立运行的,可能出现上下行两个VRRP备份组状态不一致的情况。例如,主用网关防火墙上内网侧的接口故障,VRRP倒换到备用网关防火墙,因此出去的流量从备用网关防火墙上转发。但是对于外网侧的VRRP,主用网关防火墙上VRRP仍然是主,因此回程的流量仍然会送到主用网关防火墙上,但业务流量无法送回内网,导致业务中断

解决方法

借助VGMP机制,通过统一控制各VRRP备份组状态的切换,来保证管理组内的所有VRRP备份组状态都是一致,并且还需要HRP(双机热备协议)来同步防火墙之间的ARP信息、NAT/PAT信息,以及防火墙上配置的安全策略信息等,能够保证在主备中的任何一个防火墙的回包流量能够顺利接收。而且还能监测主备防火墙之间的运行状态

防火墙有以下接口模式:

L1 ~ L3 模式是将防火墙进行串连,TAP 模式是防火墙进行旁挂

L3 模式

NAT 模式,和路由器接口一样,是拥有 IP 地址的接口。使用路由 选择、NAT 以及连接 IPSec VPN 或 SSL VPN 时,必须使用 L3 模式接口。接口可配置静态 IP 地址,也可通过 PPPoE、DHCP 动态获取 IP 地址

L2 模式

透传模式或透明模式,和交换机一样,是进行交接的接口。进行 IP 地址分配时,需要使用 VLAN

L1 模式

虚拟线缆模式,把两个接口组成一组,流量在一个接口输入, 在另一个接口输出。这个模式下无法进行路由和桥接

TAP 模式

与交换机镜像端口连接的模式。对交换机的数据帧进行检测。由于不是串连,无法阻止非法通信

原因1:在配置防火墙的过程中没有做安全策略(允许通过的协议服务),或者策略服务设置错误的情况

原因2:在做防火墙的NAT策略时未设置正确的协议目的端口转换(例如:http的协议端口转换设置错误)

原因3:在做热备时,由于接口配置较多,可能会出现部分接口的IP或者安全区域划分错误的情况

-

相关阅读:

编写Dockerfile

论文和源码解读:T2I-Adapter: Learning Adapters to Dig out More Controllable Ability

华为软件测试笔试真题之变态逻辑推理题【二】华为爆火面试题

linux下安装qt、qt触摸屏校准tslib

基于SSM的会议室预约系统

金仓数据库 KingbaseES SQL 语言参考手册 (13. SQL语句:ALTER SYNONYM 到 COMMENT)

工业品商城软件java和PHP哪个好?

电子邮件营销新趋势-自动化

LeetCode中等题题分享(5)

华为手机怎样设置每月8号18号28号提醒的备忘录

- 原文地址:https://blog.csdn.net/newlife1441/article/details/126805521