-

设备安全——防火墙策略实验【NAT、备份】

前提提要

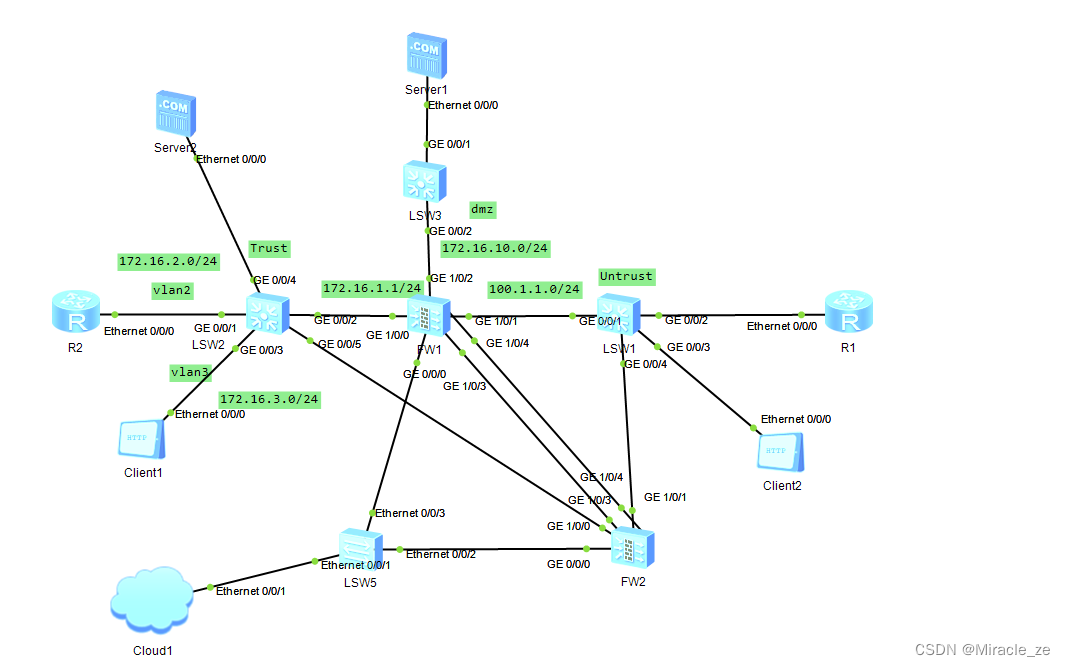

本次实验是在商场实验的基础上完成的。

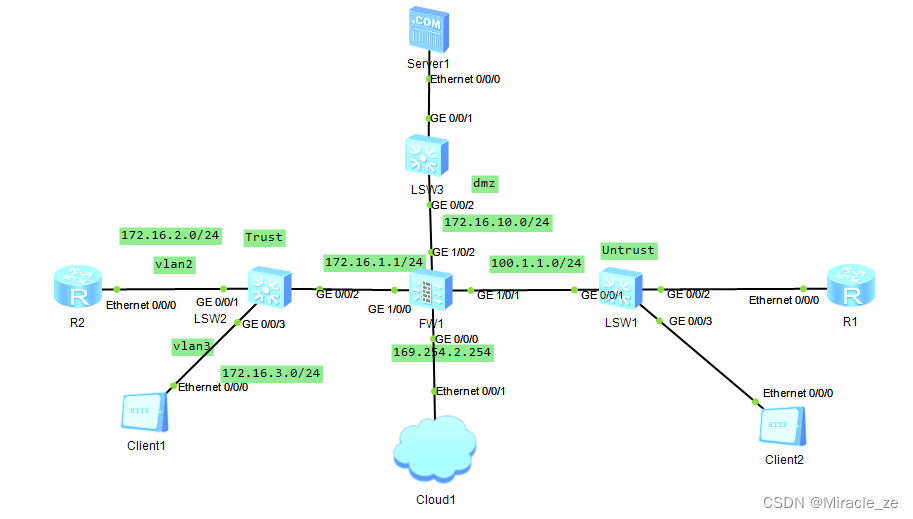

上次实验:设备安全——防火墙策略实验【华为NSP】实验初始拓扑图

实验

1.源NAT

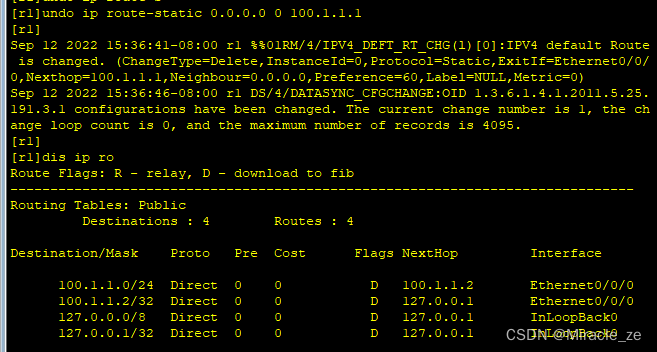

在源基础上删除R1的缺省路由

将R1名称给为ISP

2、NAT策略配置

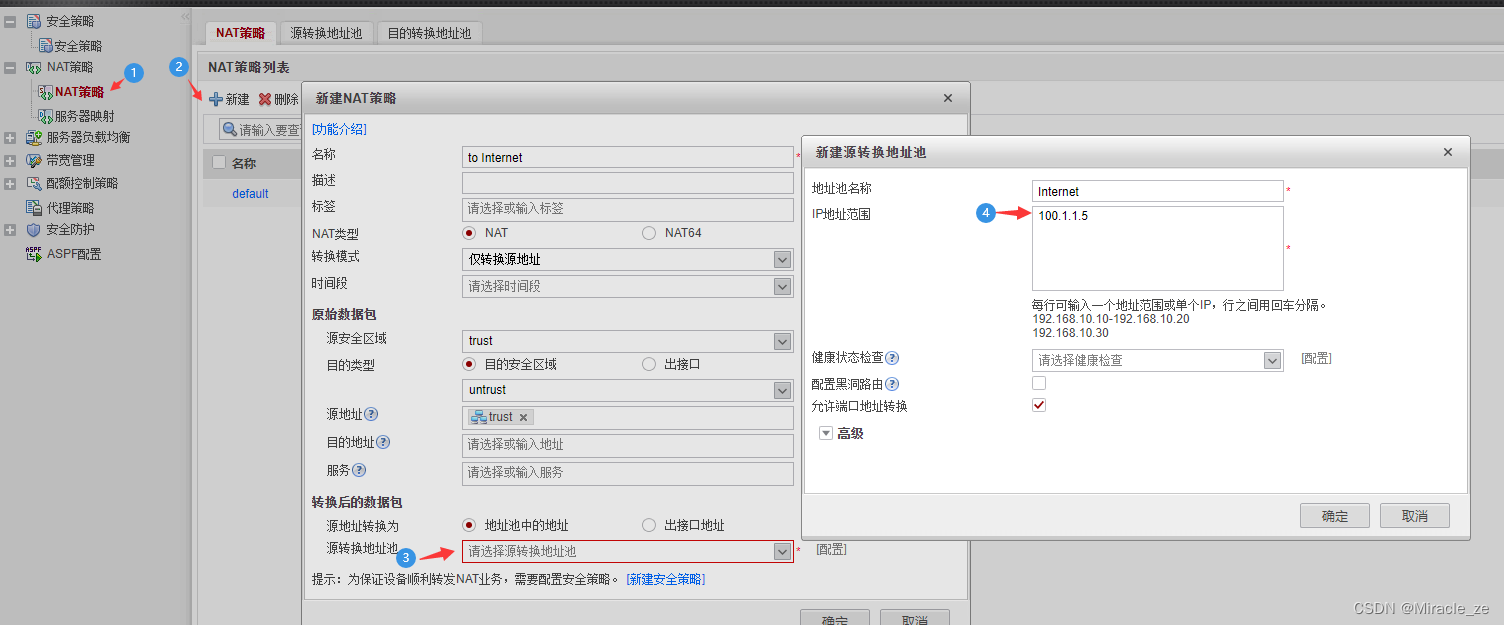

进入防火墙的nat策略,配置内网访问公网的nat策略

上述目的是为了使从trust到untrust区的所有数据包的源ip进行nat测试:

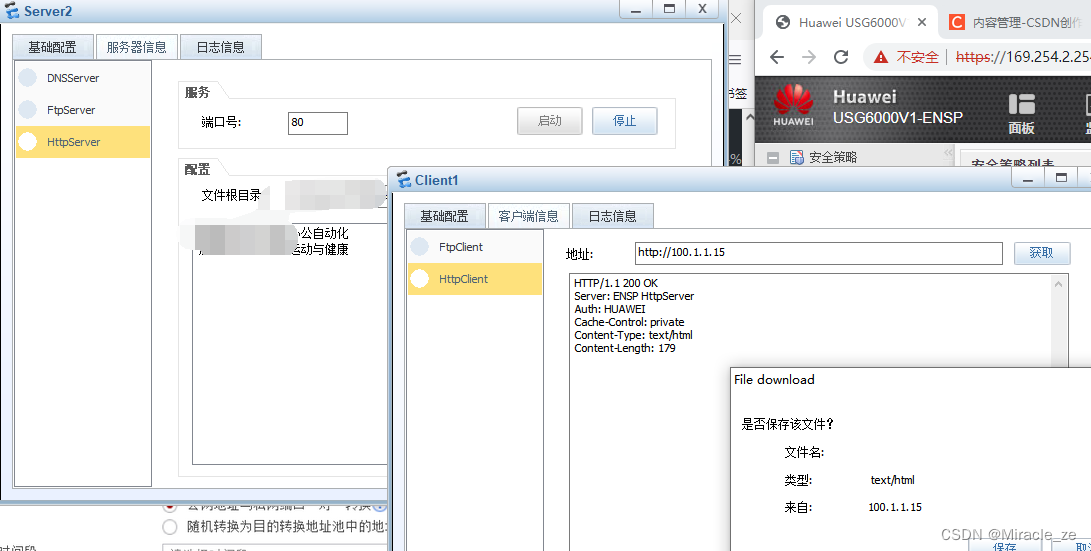

2、server nat

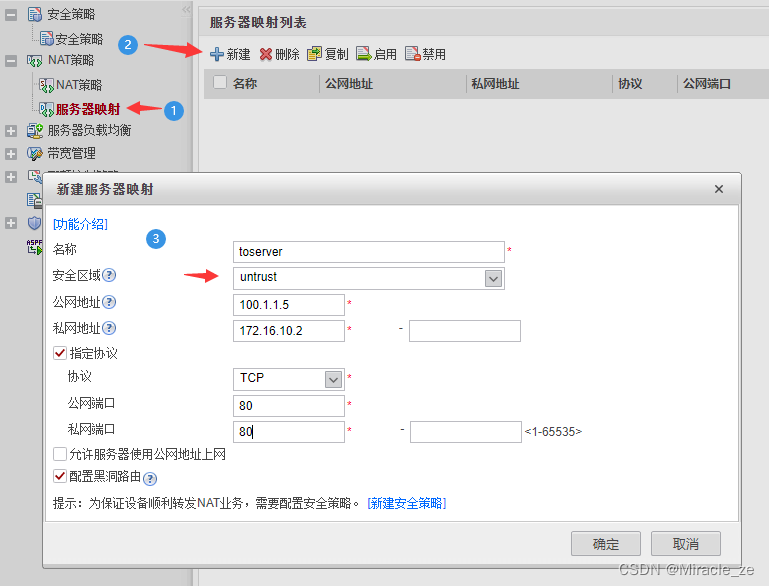

在策略-NAT策略-服务器映射中,新建一个server nat

server nat 的配置中,公网地址不能写防火墙的接口地址,所以使用和防火墙接口处于同一个网段的地址

私网地址对应的是服务器的ip地址,完成一个公网-私网的映射,因为是http服务器,所以需要指定端口为tcp80端口

测试:

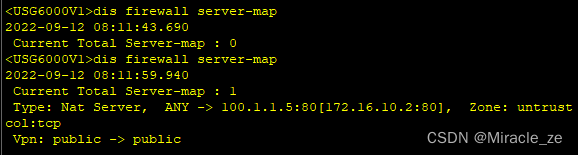

当确定后防火墙立即就可以查看到server-map表中存在了,如此server nat 配置成功了

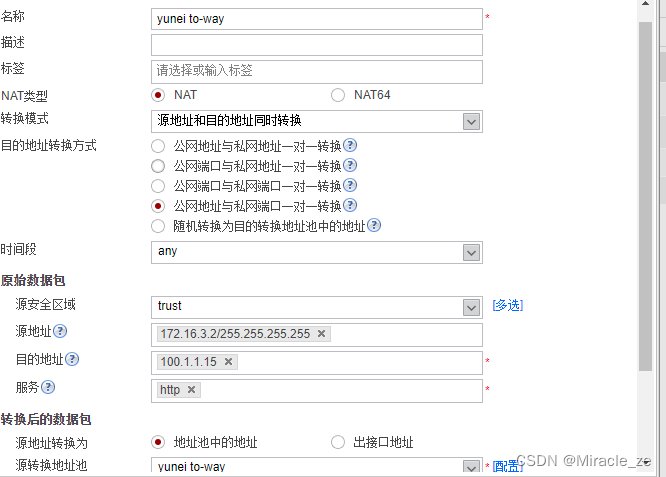

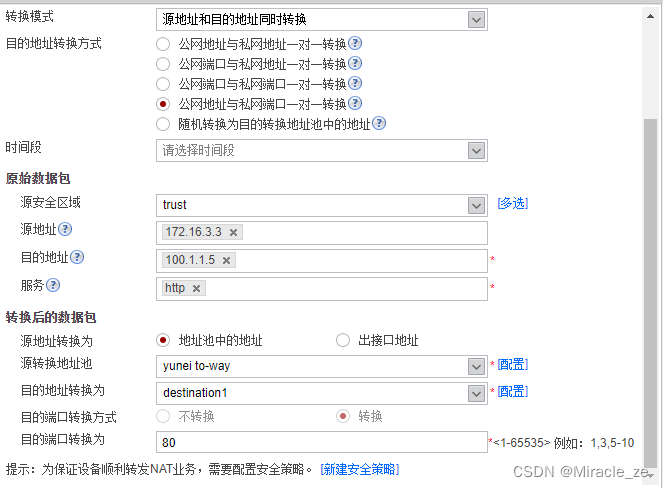

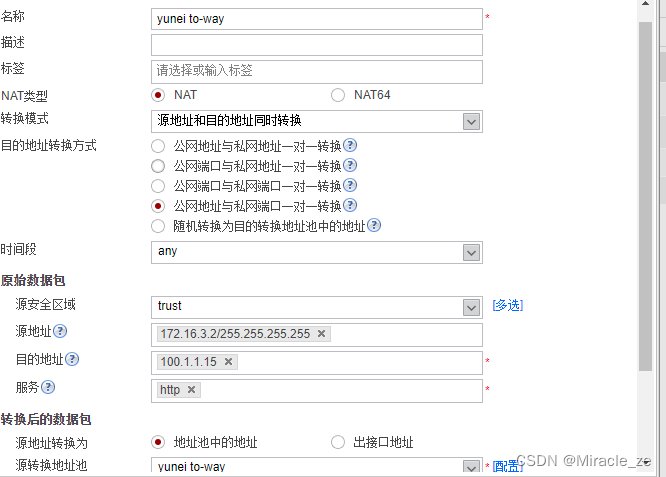

3、域间双向NAT

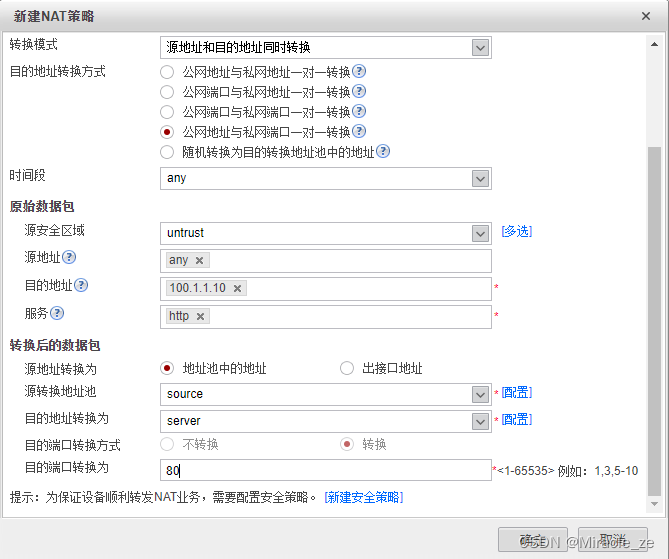

配置域间双向NAT策略

目标地址在100.1.1.0/24网段就可以

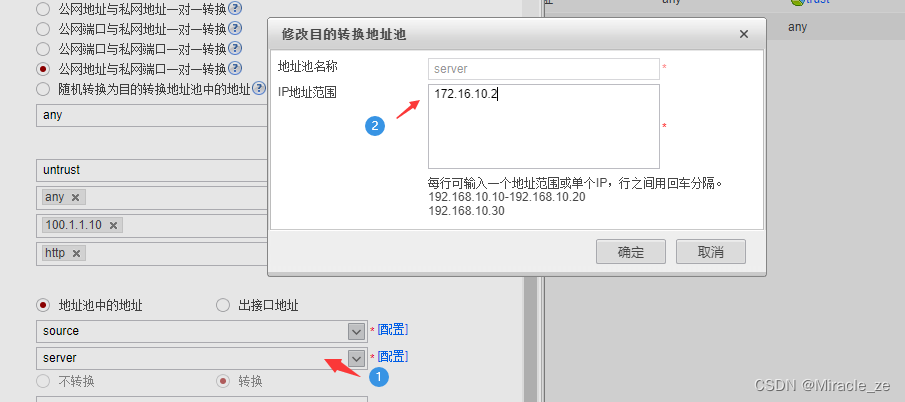

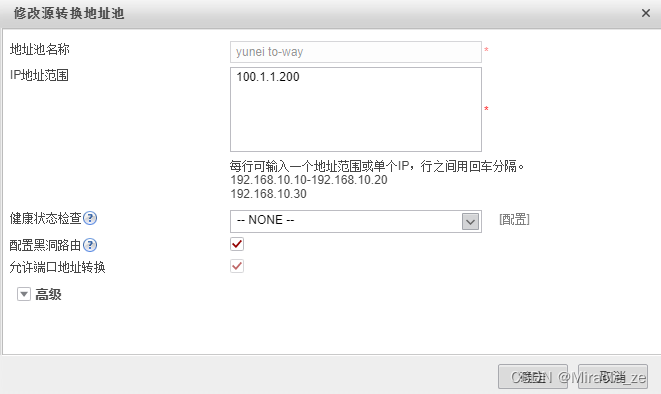

配置源转换地址池

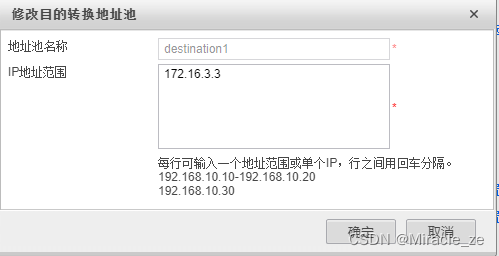

目的地址转换为server1的ip地址

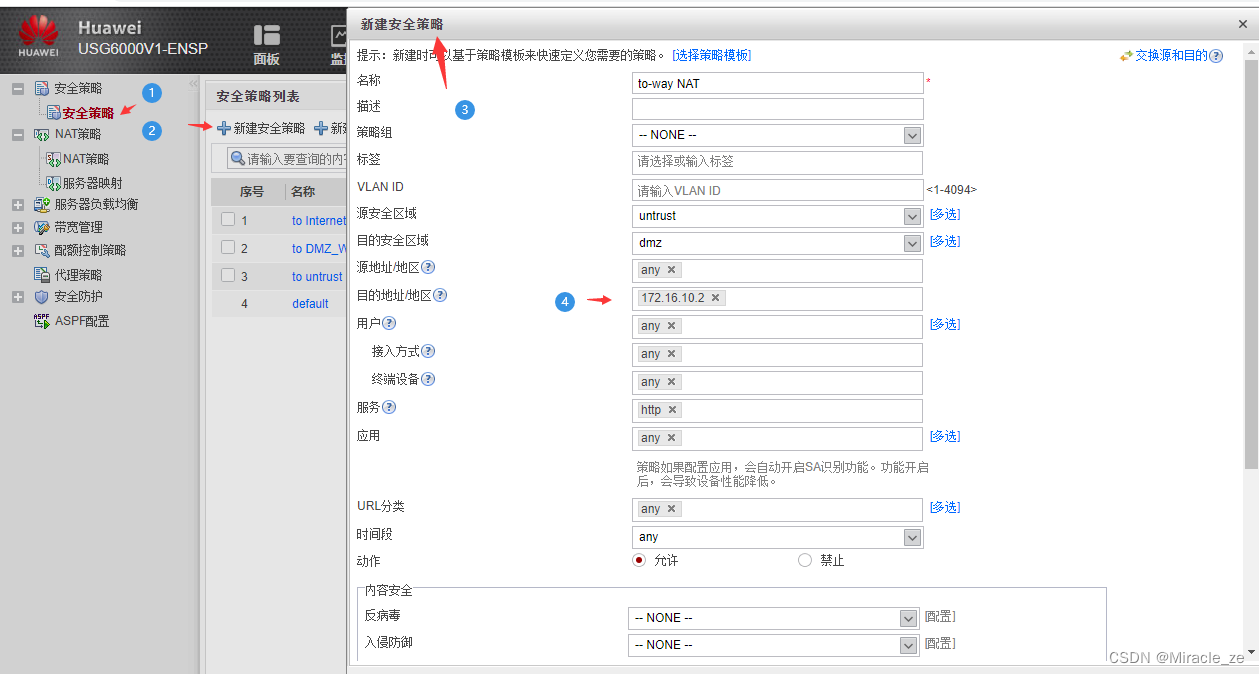

3.1 配置安全策略

测试

在写安全策略时,没有做nat时怎么写。在nat后也这样写

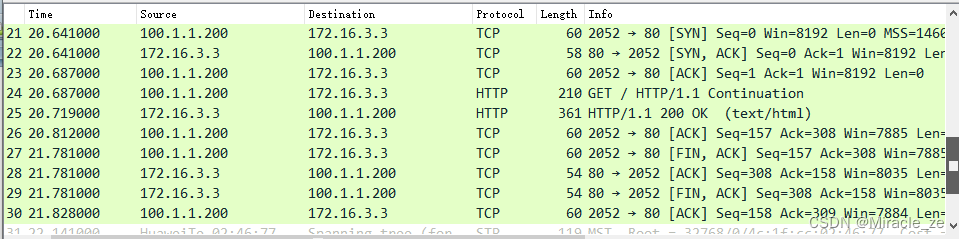

抓包【LSW的g0/0/2】

我们看见转换到的是我们给的源地址池子中的ip

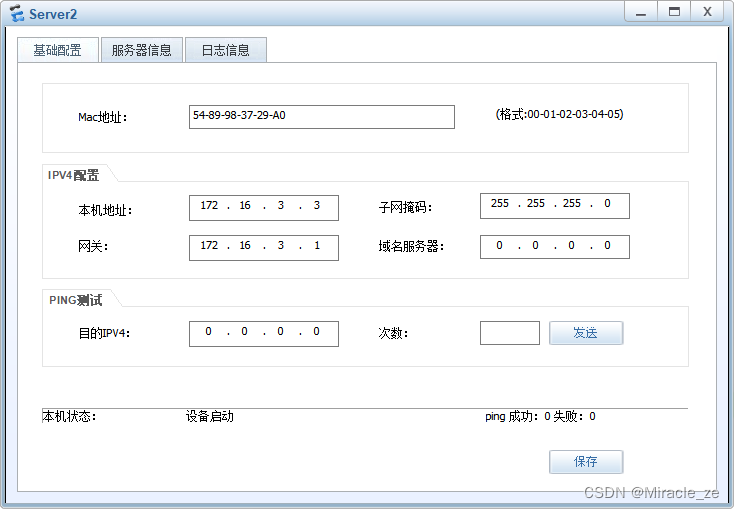

3.2 添加服务器

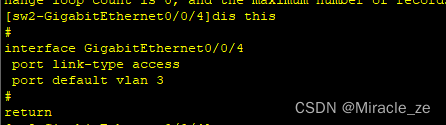

将其划分为vlan3

配置域内双向NAT的策略

配置安全策略

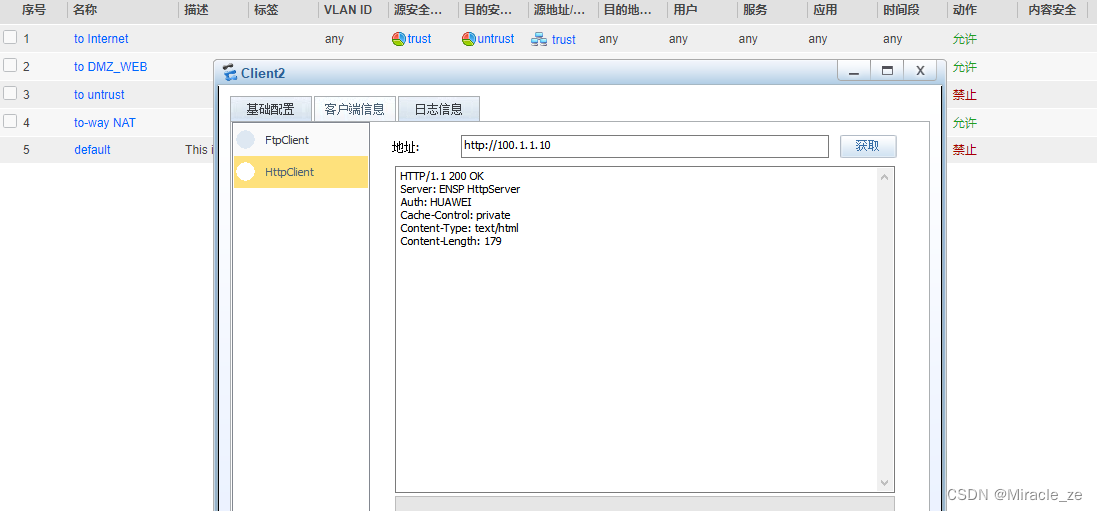

测试

成功访问到服务器

对LSW2的g0/0/4进行抓包

由图可见确实公网地址对server2进行通讯,而且server2通过公网ip进行回包4、双机热备

添加一台HUB和一台防火墙

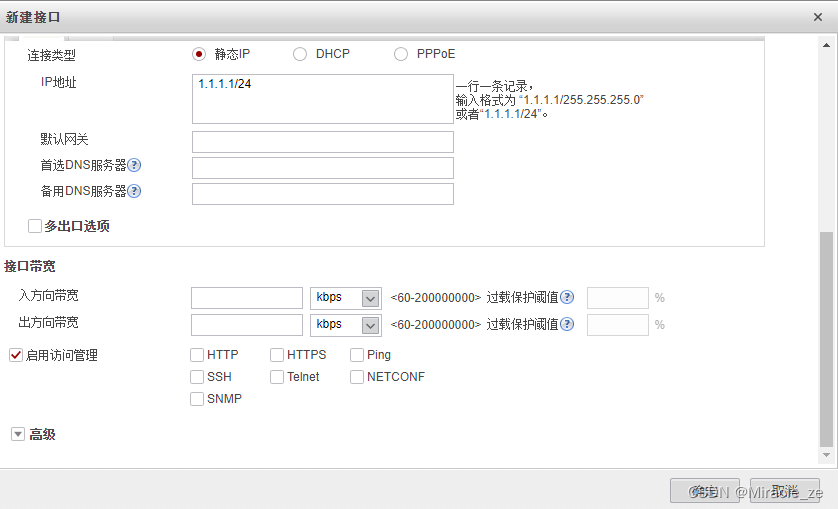

给FW2的管理口分配ip以及提供管理权限

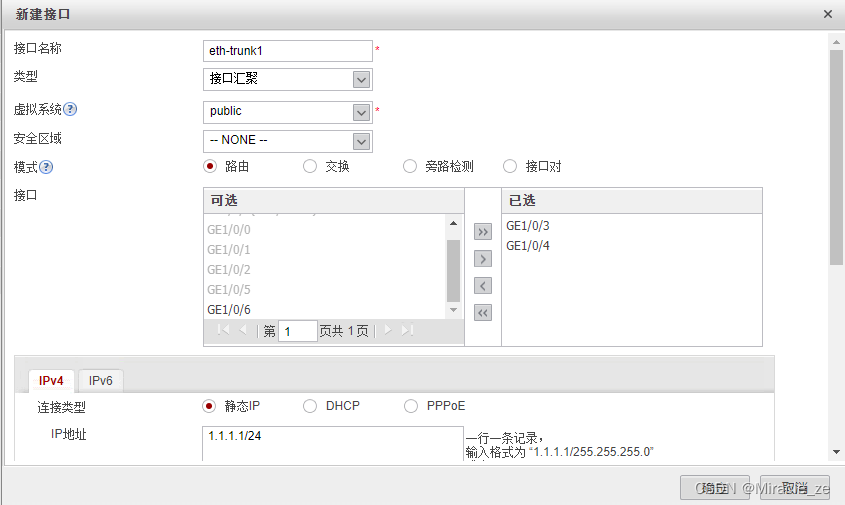

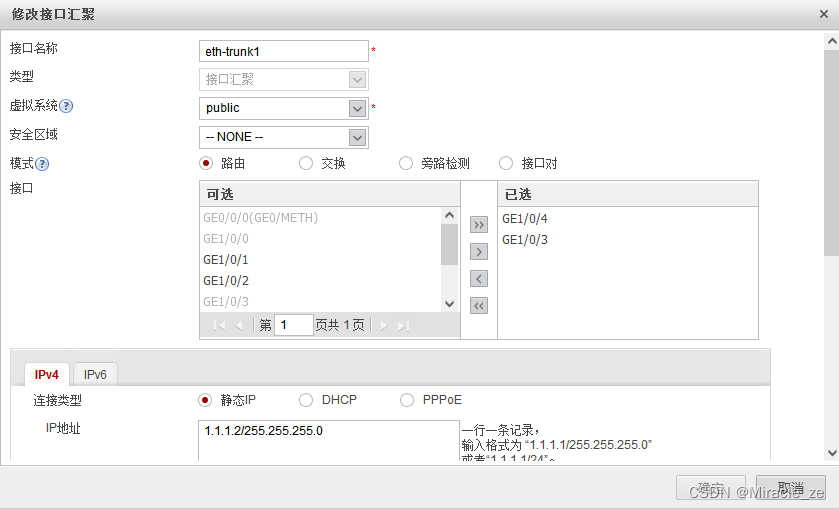

4.1 接口汇聚配置

4.1.1 在关闭fw2防火墙,只打开在fw1中配置接口汇聚

4.1.2 在关闭f1防火墙,只打开在fw2中配置接口汇聚

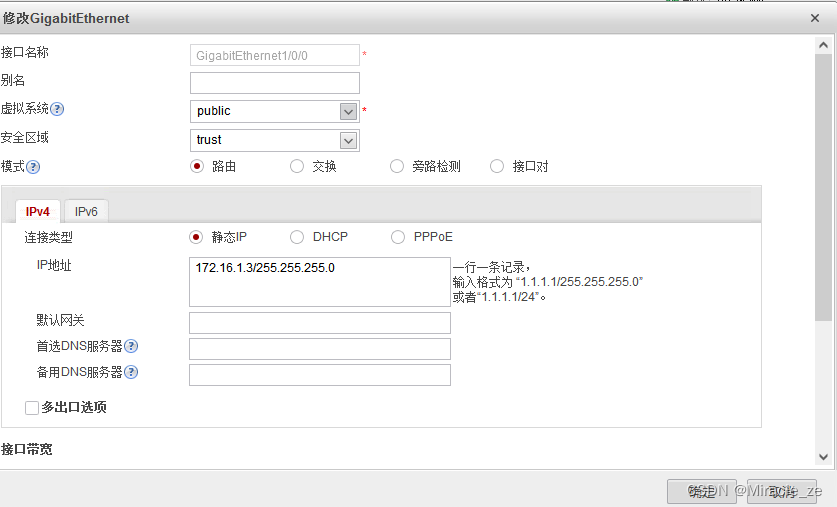

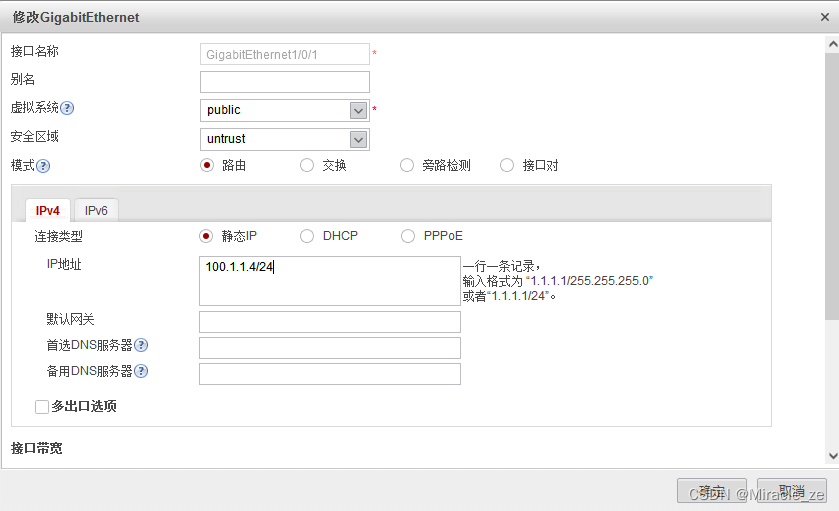

4.2 配置FW2的接口

首先我们要配置接口

4.3 放行hrp数据链路

FW1与FW2都要操作

定义安全区域

配置安全策略

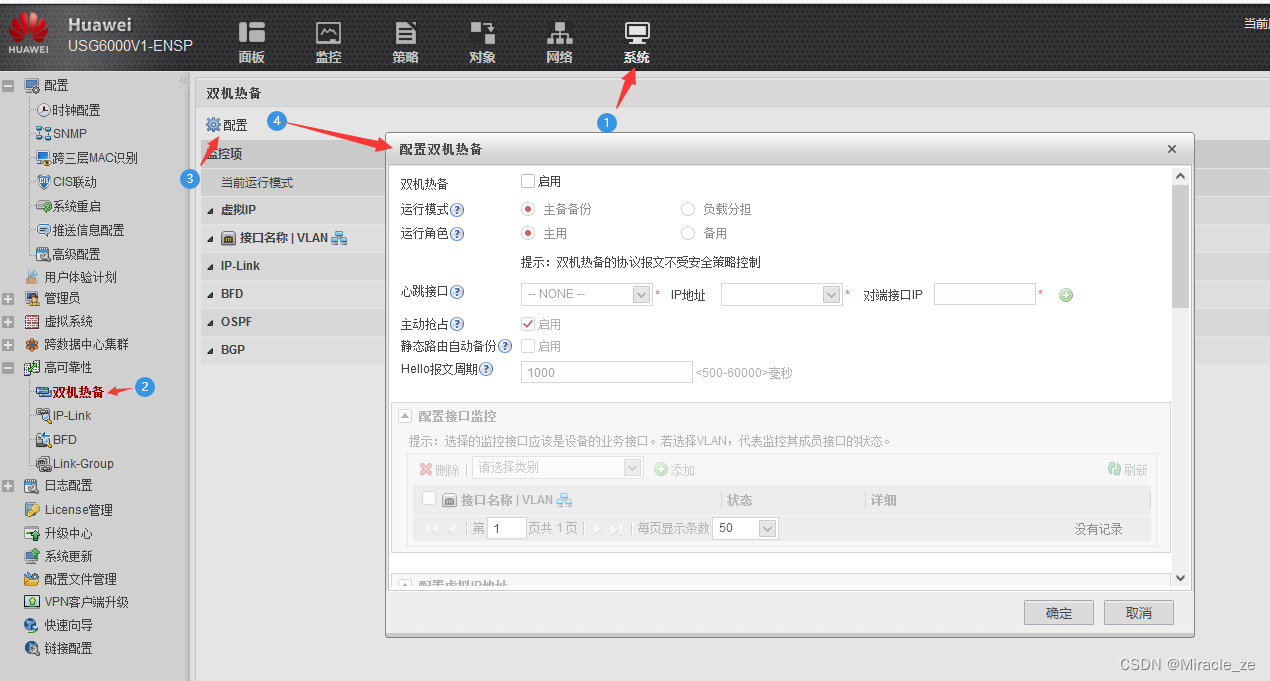

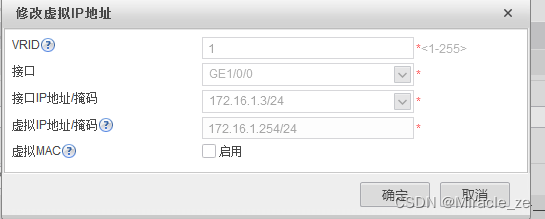

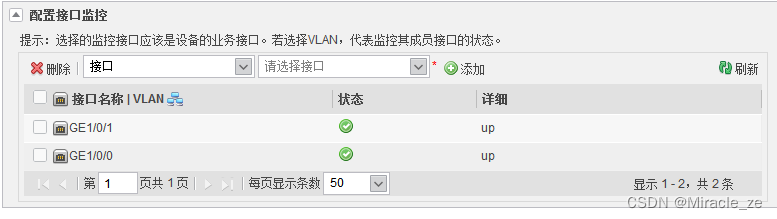

4.4 FW1与FW2上配置双机热备

4.4.1 FW2

4.1.2 FW1

4.5 一致性检测

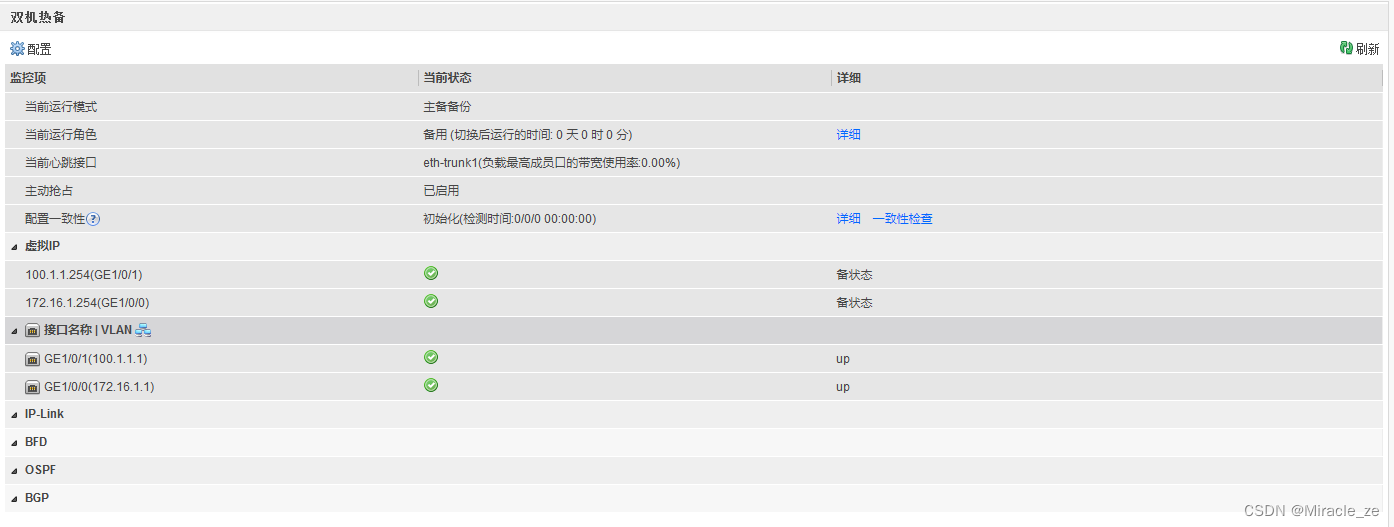

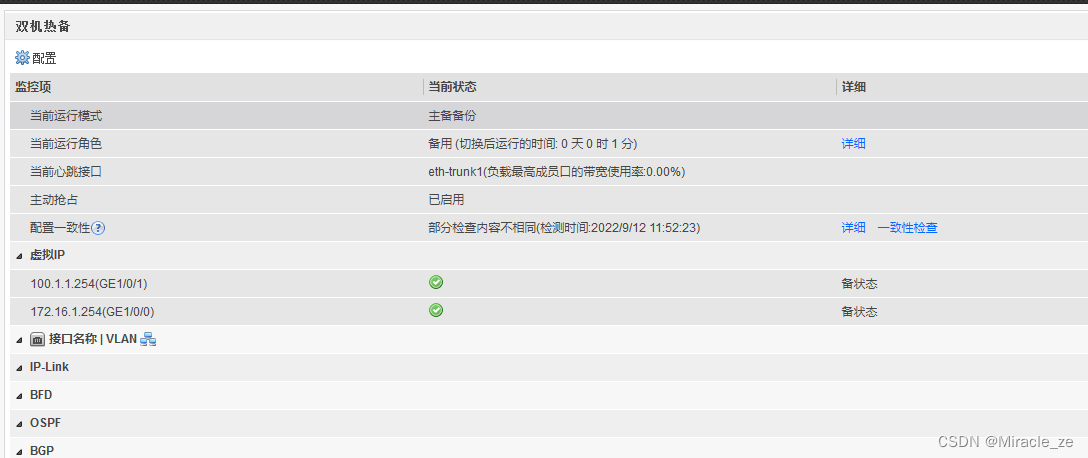

fw2

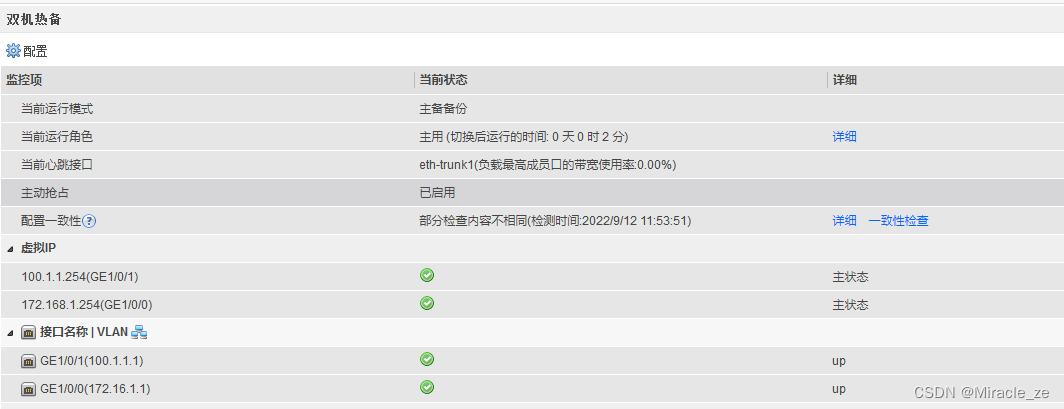

fw1

在检测完一致性后它说不相同于是要同步配置

4.6 同步配置

因为虚拟环境存在问题,所以不能完全同步状态。

实际上此时实验已经结束了

总结

本次实验在第一次基础策略实验的基础上进行nat与双机热备的实验。掌握了对其防火墙的NAT和双机热备的实验步骤

-

相关阅读:

Vue开发环境安装

Linux提权方法总结

p38 2带头结点单链表删除所有x元素

dhtmlx.gantt 8.0.6 Crack dhtmlx.甘特图

全球最受欢迎的「数字游民」城市竟然是它?

Ubuntu端口用法介绍

上手阿里低代码引擎lowcode-engine

【脚本】 【Linux】循环执行命令

Unity ECS最新DOTS环境搭建教程

软件项目管理(第二版 宁涛)问答题(个人背诵)

- 原文地址:https://blog.csdn.net/Miracle_ze/article/details/126817720