-

内存取证系列6

文档说明

作者:SwBack

时间:2022-5-8 20:45

本次做题收获:收获总是会有的,比如MD 用的越来越熟练。

挑战说明

- We received this memory dump from our client recently. Someone accessed his system when he was not there and he found some rather strange files being accessed. Find those files and they might be useful. I quote his exact statement

- 我们从情报局收到了这个内存转储。他们说这个证据可能包含黑社会黑帮大卫本杰明的一些秘密。这个内存转储是从本周早些时候被 FBI 逮捕的他的一名员工那里获取的。你的工作是通过内存转储,看看你是否能找出一些东西。联邦调查局还表示,大卫通过互联网与他的工人交流,因此这可能是一个很好的起点。

Note-1: 此挑战由 1 个标志组成,分为 2 个部分。

本实验的标志格式为:inctf{s0me_l33t_Str1ng}挑战文件:MemLabs_Lab5

如果下载地址访问失败,可以通过CSDN下载 点击下载

解题过程

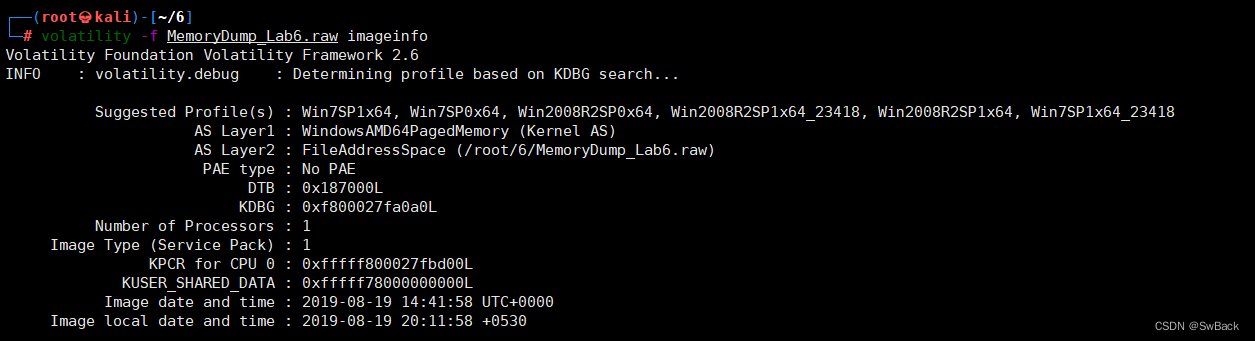

查看系统镜像

volatility -f MemoryDump_Lab6.raw imageinfo- 1

查看系统进程

发现ie浏览器,WinRAR,cmd.exe,chrome.exe,firefox.exe,

volatility -f MemoryDump_Lab6.raw --profile=Win7SP1x64 pslist- 1

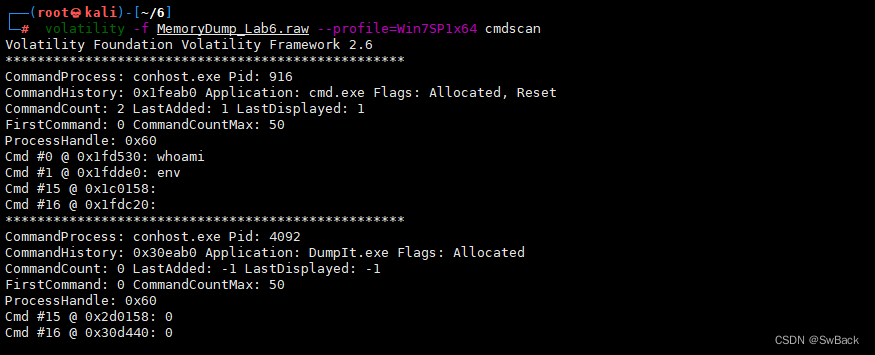

查看使用命令

volatility -f MemoryDump_Lab6.raw --profile=Win7SP1x64 cmdscan- 1

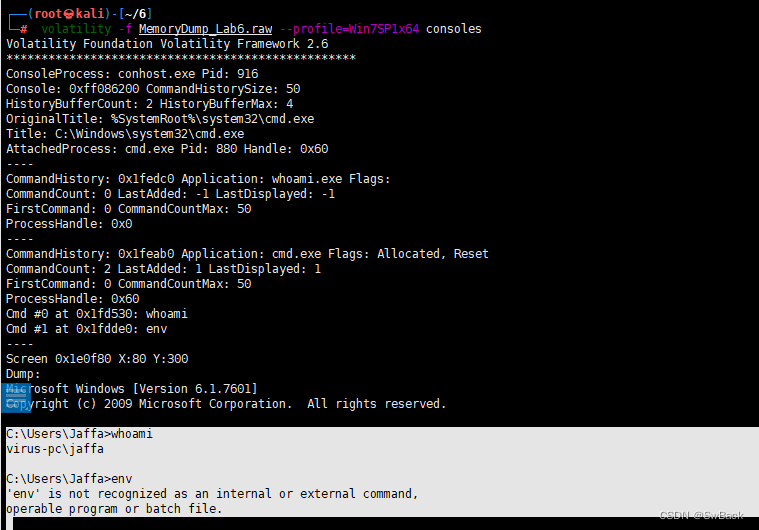

查看命令输出

volatility -f MemoryDump_Lab6.raw --profile=Win7SP1x64 consoles- 1

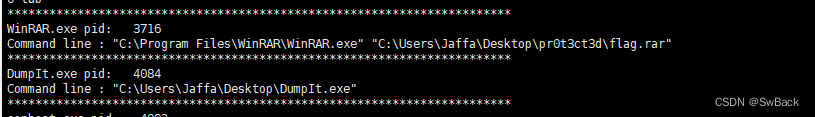

查看历史命令记录

发现一个压缩包

volatility -f MemoryDump_Lab6.raw --profile=Win7SP1x64 cmdline- 1

、

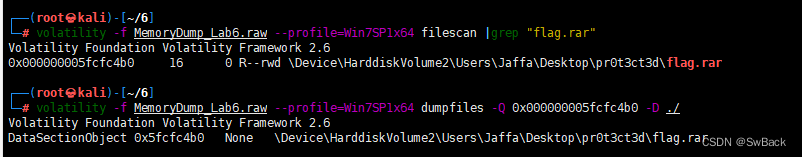

搜索压缩包 获取虚拟地址并导出本地

压缩包需要密码

volatility -f MemoryDump_Lab6.raw --profile=Win7SP1x64 filescan |grep "flag.rar" volatility -f MemoryDump_Lab6.raw --profile=Win7SP1x64 dumpfiles -Q 0x000000005fcfc4b0 -D ./- 1

- 2

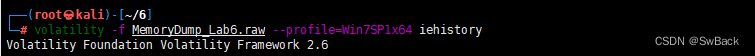

扫描ie历史记录

并无发现

volatility -f MemoryDump_Lab6.raw --profile=Win7SP1x64 iehistory- 1

扫描firefox历史记录(默认不支持)

想要扫描firefox chrome历史记录需要另外安装插件 第三方插件

不使用插件还有个办法导出浏览器数据

这个导出的文件中实际上就包含着历史记录,下载文件信息之类的,只不过比较乱。

volatility -f MemoryDump_Lab6.raw --profile=Win7SP1x64 memdump -p 2080 -D ./- 1

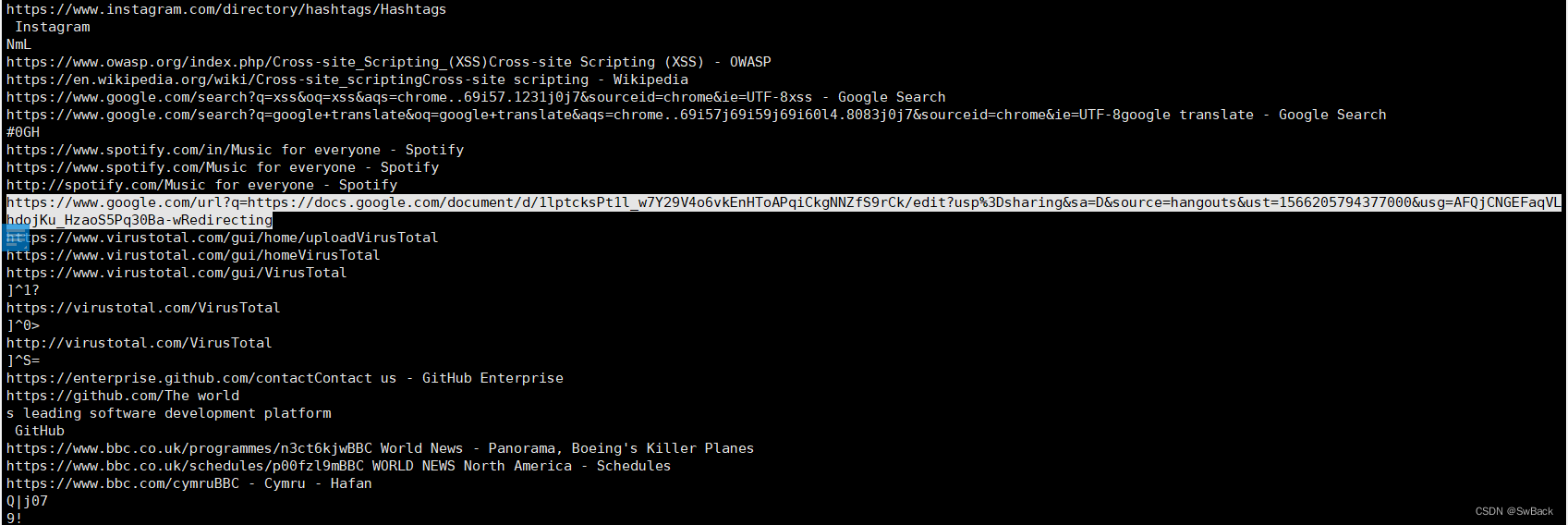

分析浏览器数据

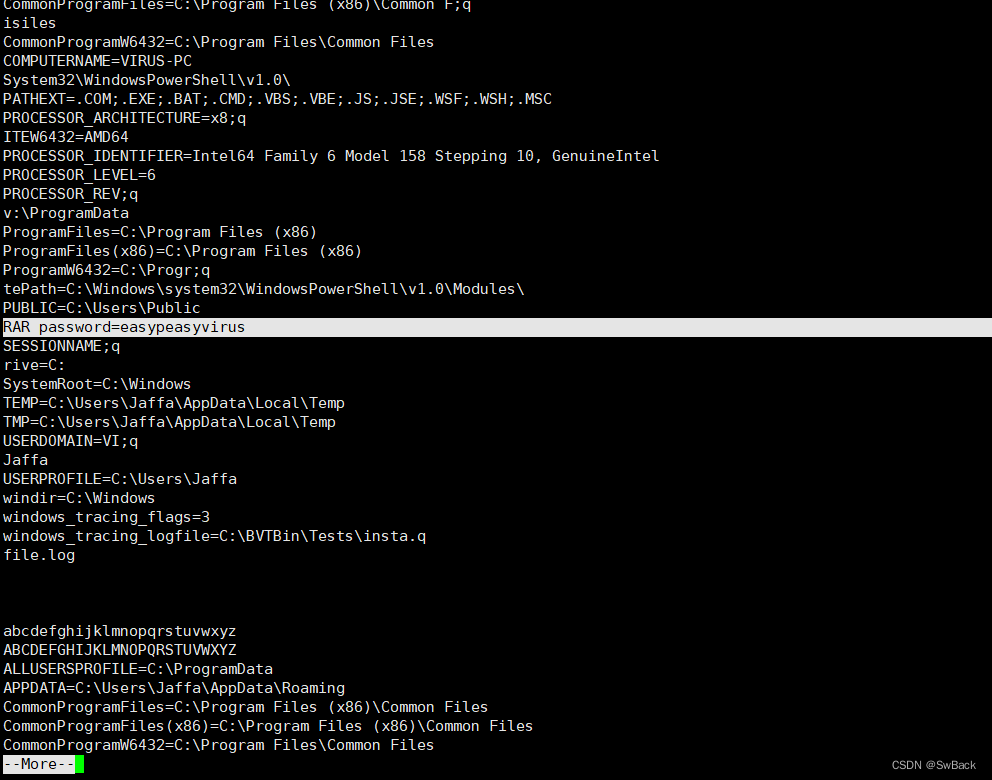

获得压缩包密码 实际上根据命令里面的env 猜测环境变量也可以得到压缩包密码

strings 2080.dmp- 1

、

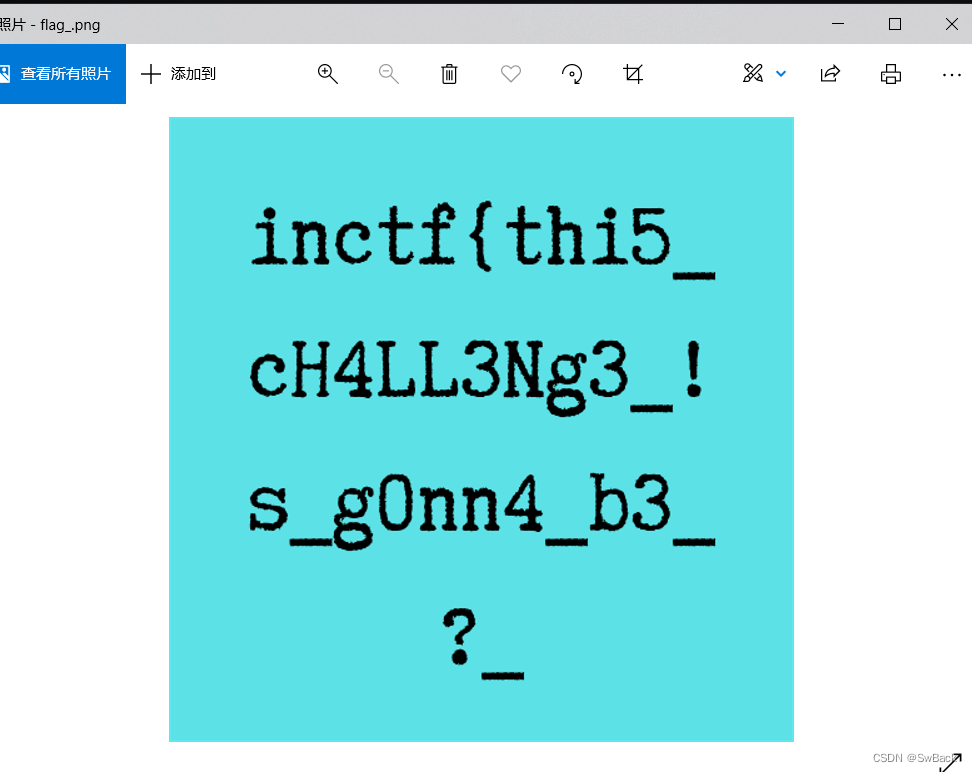

解压压缩包 得到flag2

RAR password =

easypeasyvirus

继续分析浏览器数据

导出了chrome.exe的数据进行分析

在历史记录部分发现信息 这是google在线文档strings 2124.dmp |more- 1

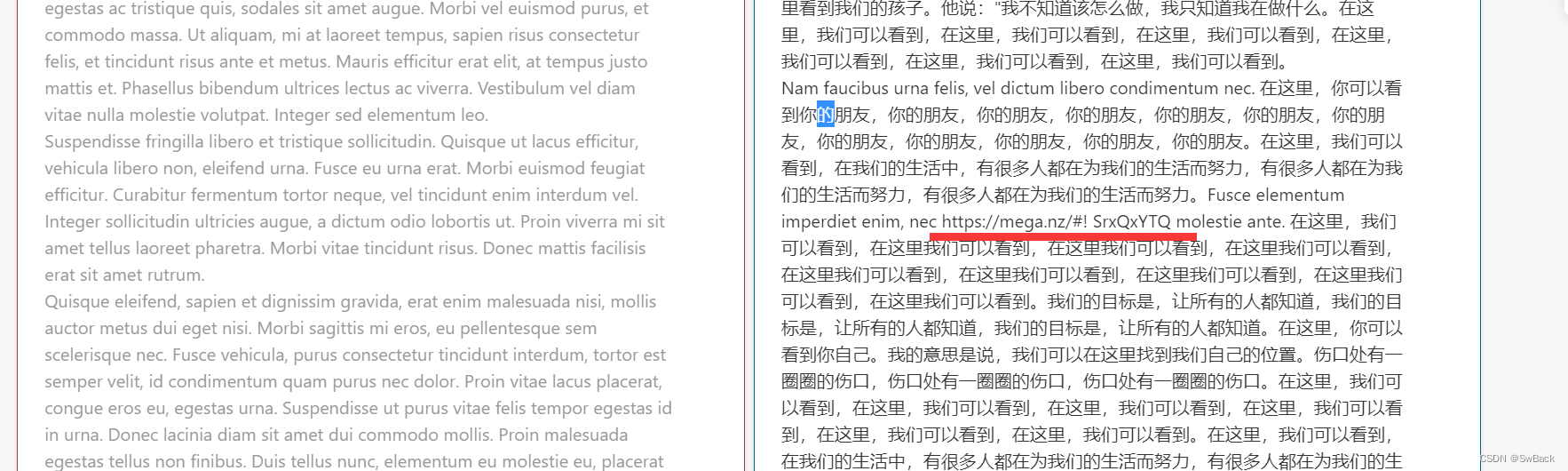

一篇英文文章,通过翻译之后,发现了一个网盘地址

正是下载题目的那个网盘。mega

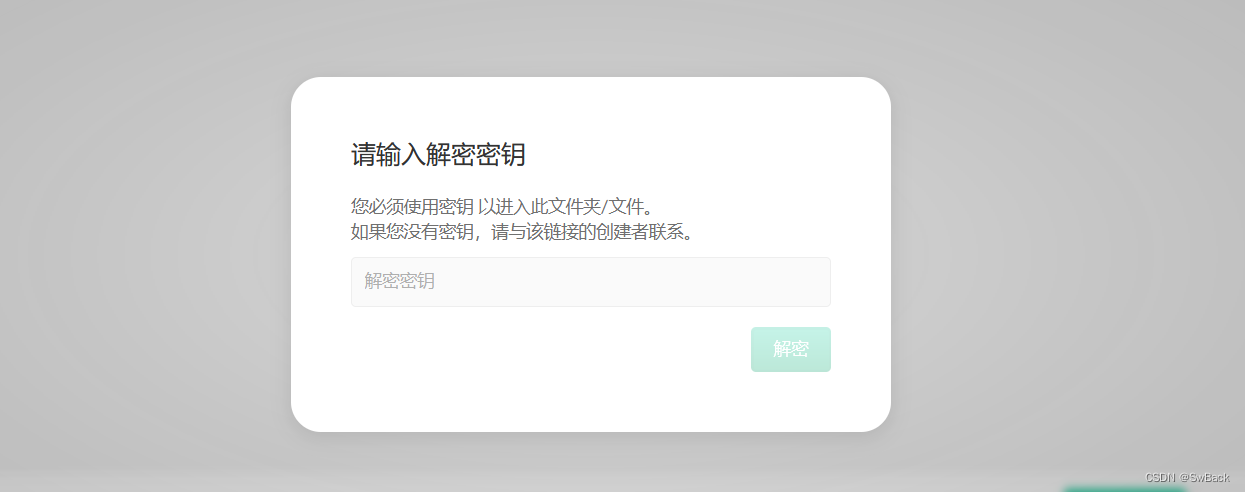

但是需要密码

通过匹配firefox chrome数据 环境变量 文件等,都未找到密码

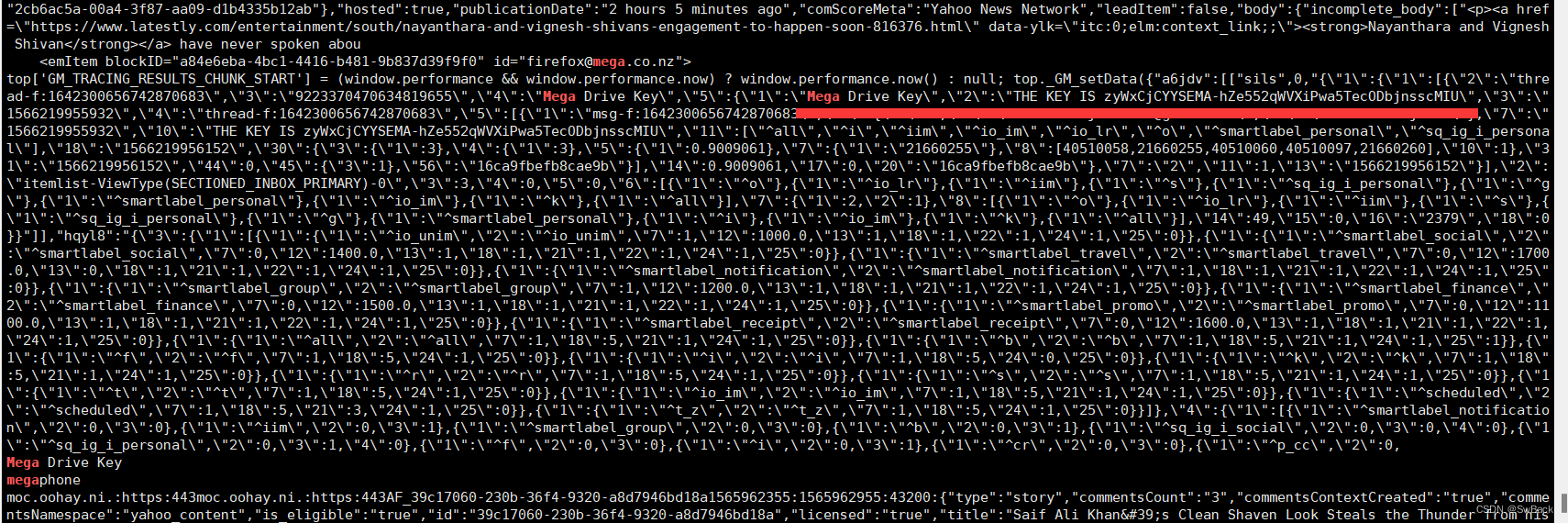

最终通过直接strings raw文件,找到key

zyWxCjCYYSEMA-hZe552qWVXiPwa5TecODbjnsscMIUstrings MemoryDump_Lab6.raw |grep "Mega\|mega"- 1

修复图片 获得flag1

从网盘中下载了flag.png 但是文件损坏

导入16进制查看工具 发现文件16进制存在问题

-

相关阅读:

2. Java并发编程-互斥锁、死锁

计算机视觉2024年趋势简报

(一)从rnn attention 到 attention withouot rnn 再到transformer

java计算机毕业设计仓库管理系统源程序+mysql+系统+lw文档+远程调试

手机没电用日语怎么说?你会吗?柯桥常用日语学习

java计算机毕业设计ssm电子元件仓库管理系统

【java基础系列】14- Java的内部类与常用类

【SpringBoot】多环境配置和启动

挑战100天 AI In LeetCode Day06(热题+面试经典150题)

调用API post请求

- 原文地址:https://blog.csdn.net/qq_30817059/article/details/127996438